Vergleich von Bluetooth-Hacking- und WiFi-Knacken-Bedrohungen

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

19 Minute gelesen Erkunden und vergleichen Sie die mit Bluetooth-Hacking und WiFi-Knacken verbundenen Risiken und Angriffsarten in der modernen Cybersicherheit. (0 Bewertungen)

Vergleich von Bluetooth-Hacking und WiFi-Cracking-Bedrohungen

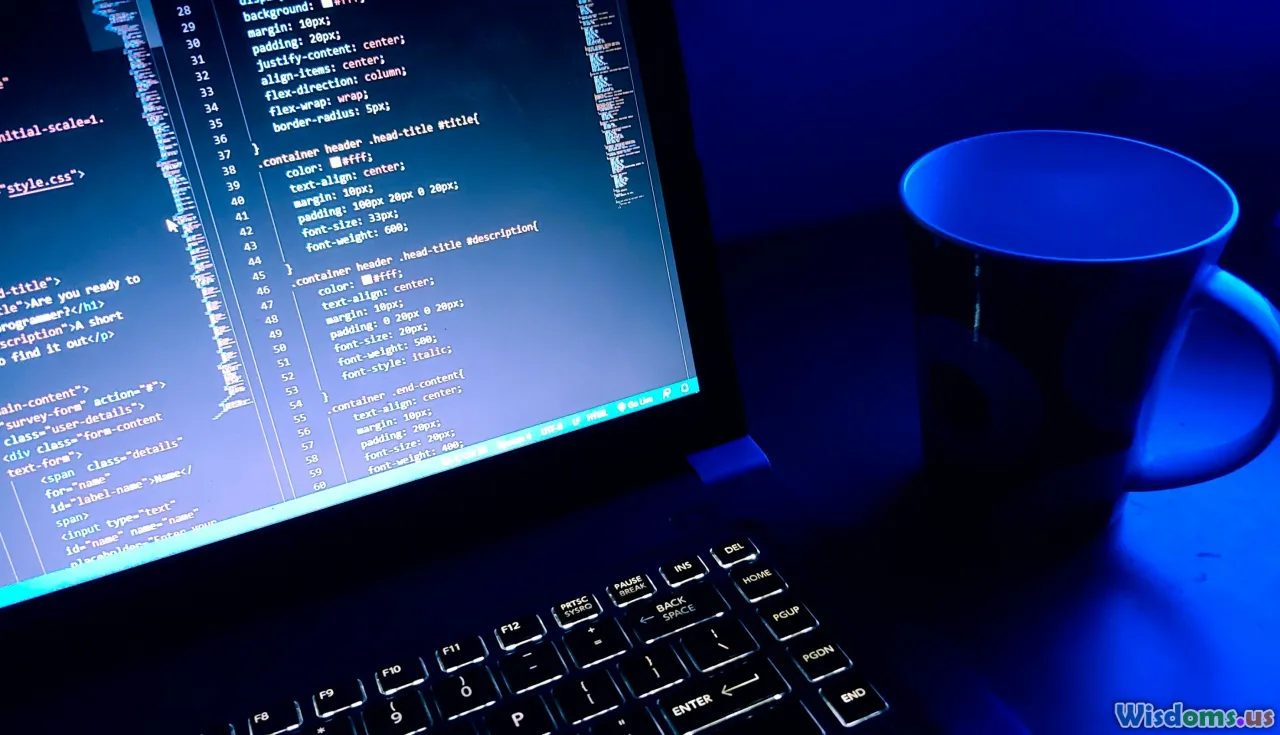

Funktechnologie ist in unser tägliches Leben eingewoben, treibt alles an von Kopfhörern und Smartwatches bis hin zu Laptops und vernetzten Haushaltsgeräten. Doch je mehr diese Bequemlichkeiten zunehmen, desto mehr nehmen auch die Strategien und Werkzeuge von Cyberkriminellen zu, die drahtlose Schwachstellen ausnutzen wollen. Unter den verschiedenen Bedrohungen bleiben Bluetooth-Hacking und WiFi-Cracking zwei der relevantesten — und missverstandenen. In diesem Artikel erläutern wir die grundlegenden Unterschiede zwischen diesen beiden drahtlosen Risiken, heben reale Angriffszenarien hervor und geben praktische Ratschläge, wie Sie Ihre Geräte und Daten schützen können.

Die Wireless-Landschaft: Wie Bluetooth und WiFi sich unterscheiden

Auf den ersten Blick wirken Bluetooth und WiFi ähnlich: Beide Standards ermöglichen die drahtlose Kommunikation zwischen Geräten, und beide verwenden Radiofrequenzwellen (RF). Doch sie dienen unterschiedlichen Zwecken, arbeiten mit unterschiedlichen Leistungsniveaus und haben einzigartige sicherheitsrelevante Implikationen.

Bluetooth ist für die Kurzstreckenkommunikation konzipiert, typischerweise innerhalb von 10 Metern, und ist energieeffizient — perfekt zum Verbinden von Peripheriegeräten wie Kopfhörern, Fitness-Trackern und Lautsprechern. WiFi deckt deutlich größere Bereiche ab und bietet höhere Bandbreite und verbindet Laptops, Smartphones und Smart-Home-Hubs über ein lokales Netzwerk mit dem Internet.

Beispiel: Die Verbindung Ihres Smartphones mit einem kabellosen Headset ist eine Bluetooth-Verbindung, während das Streamen von Videos von Ihrem Laptop zu Ihrem Fernseher über ein Heimnetzwerk WiFi nutzt.

Die Sicherheitsmodelle und Angriffsflächen dieser Technologien unterscheiden sich von Grund auf, weshalb es entscheidend ist, ihre Bedrohungen unabhängig zu analysieren, bevor man ihre Auswirkungen vergleicht.

Anatomie des Bluetooth-Hackings

Bluetooth-Hacking nutzt Schwachstellen im Bluetooth-Protokoll oder in der Geräteimplementierung aus und ermöglicht es Angreifern oft, Daten in Bluetooth-Verbindungen abzufangen, zu manipulieren oder zu injizieren.

Gängige Bluetooth-Angriffsvektoren:

- Bluejacking: Angreifer senden unaufgeforderte Nachrichten an nahe Bluetooth-Geräte. Obwohl meist eine Belästigung, kann es für Phishing verwendet werden.

- Bluesnarfing: Erfordert das Umgehen der Authentifizierung, um unrechtmäßig auf Informationen auf einem Zielgerät zuzugreifen, wie Kontaktlisten und Textnachrichten.

- Bluebugging: Gewährt dem Angreifer die vollständige Kontrolle über ein Gerät, wodurch Aktionen wie Anrufe, Nachrichtenversand oder Abhören von Gesprächen möglich sind.

- Bluetooth Low Energy (BLE) Angriffe: Ausnutzen von Schwachstellen in stromsparenden IoT-Geräten, die oft über keine robuste Sicherheitsimplementierung verfügen.

Bemerkenswertes Beispiel: Der Angriff BlueBorne

Im Jahr 2017 deckten Sicherheitsforscher von Armis Labs BlueBorne auf — eine Reihe von Schwachstellen, die Milliarden Bluetooth-fähiger Geräte betreffen. BlueBorne ermöglichte Angreifern im Bluetooth-Bereich, Code remote auszuführen, Kommunikation abzuhören und Malware zu verbreiten. Wichtig ist, dass kein Pairing oder Interaktion mit dem Zielgerät erforderlich war.

Laut Armis waren über 5,3 Milliarden Geräte anfällig, als BlueBorne erstmals offengelegt wurde. Obwohl Patches rasch entwickelt wurden, bleiben ungepatchte Geräte auch Jahre später anfällig.

Bluetooth-Hacking-Werkzeuge

Angreifer verwenden häufig Werkzeuge wie Bluesnarfer, Bluediving und BlueMaho, um die Entdeckung und Ausnutzung zu automatisieren. Tragbare Raspberry-Pi-basierte Angriffskits, die mit diesen Werkzeugen geladen sind, passen in einen Rucksack und ermöglichen unauffällige, standortbasierte Bluetooth-Angriffe in öffentlichen Bereichen.

Die Mechanik des WiFi-Crackings

WiFi-Cracking zielt auf Vertraulichkeit und Integrität von drahtlosen Netzdaten ab — in der Regel mit dem Ziel, Anmeldeinformationen zu ernten, Malware zu injizieren oder sensible Informationen abzufangen. Die zentrale Bedrohung besteht darin, drahtlose Router und deren Verschlüsselung zu kompromittieren.

Wesentliche WiFi-Angriffsstrategien:

- Packet Sniffing: Tools wie Wireshark erfassen unverschlüsselten Verkehr, der Passwörter oder sensible Dokumente, die über das Netzwerk übertragen werden, offengelegen könnte.

- WEP-Cracking: Veraltete Netzwerke, die WEP verwenden, können innerhalb weniger Minuten durch Brute-Force-Angriffe geknackt werden, da Schlüsselverwaltung schwach ist und IVs wiederverwendet werden.

- WPA/WPA2-PSK-Cracking: Moderner, aber weiterhin verwundbar, wenn Passwörter schwach sind. Angreifer veranlassen Geräte, sich erneut zu verbinden, erfassen den Vier-Wege-Handshake und verwenden Wörterbuchangriffe, um das Passwort zu erraten.

- Evil Twin/Man-in-the-Middle: Der Angreifer richtet einen gefälschten WiFi-Zugangspunkt ein, der ein legitimes Netzwerk imitiert, Benutzer zum Verbinden verleitet und Daten oder Zugangsdaten stiehlt.

Bemerkenswertes Beispiel KRACK

Im Jahr 2017 schockte der Angriff KRACK WiFi-Benutzer weltweit. KRACK nutzt Schwachstellen im Handshake-Prozess des WPA2-Protokolls aus und ermöglicht es Angreifern im Empfangsbereich, viele Arten von zuvor sicherem drahtlosem Verkehr zu entschlüsseln. Diese Schwachstelle betraf fast jedes Gerät, das sich über WPA2 verbindet — Router, Laptops, Smartphones und sogar IoT-Geräte.

WiFi-Cracking-Werkzeuge

Werkzeuge wie Aircrack-ng, Reaver und Fluxion erleichtern die Netzwerkerkennung, das Packetsniffing und das Knacken von Schlüsseln. Ausgereifte WiFi-USB-Adaptern aus dem Handel können jeden Laptop in ein leistungsstarkes Hacking-Gerät verwandeln — was veranschaulicht, wie zugänglich WiFi-Cracking geworden ist.

Bluetooth vs. WiFi: Angriffsfläche im Vergleich

Während sowohl Bluetooth als auch WiFi über drahtlose Spektren arbeiten, formen ihre angeborenen Designunterschiede die Risiken, die sie tragen, und die Arten von Angreifern, die sie anziehen.

Reichweite und Exposition

- Bluetooth: Typischerweise auf 10 Meter begrenzt; moderne Geräte senden Daten selten im Entdeckungsmodus über längere Zeit.

- WiFi: Kann im gesamten Hausbereich gesehen und angegriffen werden und sogar außerhalb von Gebäuden, besonders bei verstärkten Antennen.

Hinweis: Ein Bluetooth-Angriff erfordert in der Regel einen Angreifer in unmittelbarer Nähe. WiFi-Cracking ist von angrenzenden Wohnungen oder außerhalb öffentlicher Orte aus möglich, oft unentdeckt.

Benutzerverhalten und Gerätevielfalt

- Bluetooth: Verbreitet sich in kleinen Geräten – Kopfhörer, Uhren, medizinische Sensoren, Auto-Audio-Systeme, Fitness-Smartwearables.

- WiFi: Läuft auf Routern, Computern, mobilen Geräten, Smart-TVs, Smart-Home-Hubs.

Die Reichweite von Bluetooth hat sich inzwischen in persönliche Gesundheits- und Sicherheitsanwendungen ausgedehnt, was bedeutet, dass eine Kompromittierung Herzschrittmacher, Blutdruckmessgeräte oder Türschlösser betreffen könnte. WiFi-Hacks ermöglichen dagegen oft seitliche Angriffe über Heim- oder Büro-Netzwerke und bedrohen alles, was an denselben Hotspot gebunden ist.

Angriffskomplexität

- Bluetooth: Die meisten Exploits erfordern, dass das Gerät im Entdeckungsmodus ist oder veraltete Firmware hat. Einige Angriffe (wie BlueBorne) umgehen diese Einschränkungen und zielen auf zugrunde liegende Protokollfehler ab.

- WiFi: Angreifer müssen Handshake-Pakete erfassen; der Erfolg hängt von schwachen Passwörtern oder ungepatchter Software ab. Angriffe wie Evil Twin entschlüsseln die Verschlüsselung nicht, sondern nutzen Vertrauen und Benutzerfehler aus.

Schadensausmaß

- Beide Technologien bergen erhebliche Risiken, aber die Folgen variieren stark. Ein erfolgreicher Bluetooth-Angriff kann Zugriff auf private Kommunikation gewähren oder lokale Manipulation von IoT-Geräten ermöglichen. Ein WiFi-Cracking könnte hingegen die Schleusen öffnen und alle Daten offenlegen, die über das Netzwerk bewegt werden — Web-Logins, E-Mails oder Schlimmeres.

Realweltliche Angriffszenarien: Bluetooth-Hacks in Action

Lassen Sie uns Bluetooth-Hacking anhand moderner Szenarien für Verbraucher und Organisationen beleuchten:

1. Ein unerlaubtes Gerät im öffentlichen Nahverkehr

Ein Sicherheitsforscher, der sich als normaler Pendler ausgibt, versteckt während der Hauptverkehrszeit einen Bluetooth-fähigen Raspberry Pi in einem Rucksack, während er Zug fährt. Die automatisierte Anlage scannt nach entdeckbaren Geräten, protokolliert sensible Gerätenamen und Herstellerangaben und versucht bekannte Exploits an ungepatchten Smartphones und Wearables. In weniger als einer Stunde werden Dutzende von Gerätekontakten und Textnachrichten heimlich abgezapft.

2. Angriff auf Krankenhaus-IoT-Geräte

Medizinische Umgebungen verlassen sich zunehmend auf Bluetooth, um Geräte zu verfolgen, Vitaldaten zu überwachen und Sensordaten zu übertragen. In einem kürzlichen Test entdeckten Cybersicherheitsexperten in Krankenhäusern Inventarscanner mit Standard-Pairing-Codes und fehlenden Firmware-Updates. Ein simuliertes Angreifer bewegte sich im Bereich und schnitt Echtzeit-Standortdaten ab, was den Bedarf an gründlicher Geräteprüfung und Patch-Richtlinien im Gesundheitswesen verdeutlicht.

3. Spionage im Konferenzraum

Auf einer großen Konferenz startet ein Angreifer Bluejacking-Kampagnen und richtet ein gefälschtes Bluetooth-Headset mit einem bekannten Markennamen ein. Unerfahrene Benutzer, die versuchen zu koppeln, leiten unabsichtlich den gesamten Ton durch die Hardware des Angreifers weiter, was Abhören ermöglicht — insbesondere in Executive-Breakout-Sitzungen.

Hochkarätige WiFi-Cracking-Vorfälle

Die weitverbreitete Nutzung von WiFi-Technologie in Privathaushalten, Unternehmen und öffentlichen Räumen macht es zu einem attraktiven Ziel sowohl für Massenangreifer als auch für Cyber-Spionage-Operationen. So läuft WiFi-Cracking in der Praxis ab.

1. Angriffe auf öffentliche WiFi-Hotspots

Cafés und Flughäfen mit offenem WiFi sind ausbeutbar. Angreifer erstellen Evil-Twin-Zugangspunkte, die legitime SSIDs nachahmen; wenn Nutzer sich verbinden, wird ihr unverschlüsselter Datenverkehr leicht abgefangen. Im Jahr 2018 stellte das Sicherheitsunternehmen Avast fest, dass 44% der persönlichen Informationen öffentlicher WiFi-Nutzer — von E-Mails bis zu Bankzugängen — innerhalb weniger Minuten abgefangen werden könnten.

2. Unternehmensspionage und Drive-By-Angriffe

In einem bekannten Fall aus dem Jahr 2010, bekannt als WarDriving, nutzten Cyberkriminelle Autos mit Richtantennen, um durch Stadtstraßen zu fahren, Netzwerke zu kartieren und Tausende von WEP-gesicherten Geschäftsnetzen mit Höchstgeschwindigkeit zu knacken. Ähnliche Techniken heute zielen auf schwache WPA2-Passphrasen ab, mit dem Ziel, Büro-Netzwerke für Wettbewerbsinformationen zu durchbrechen oder Ransomware zu installieren.

3. Ausnutzung von Smart-Home-Systemen

Eine aktuelle Studie der University of Michigan ergab, dass mehr als die Hälfte der in einem Wohnviertel getesteten Smart-Home-Netzwerke Standard-Router-Anmeldeinformationen oder unsichere WiFi-Einstellungen nutzten. Sobald Angreifer Zugriff erhielten, übernahmen sie die Fernsteuerung von Sicherheitskameras, Thermostaten und Alarmanlagen.

Verteidigung gegen Bluetooth-basierte Angriffe

Die Milderung von Bluetooth-Risiken erfordert nicht Paranoia, aber kluge, proaktive Gewohnheiten. Betrachten Sie die folgenden Schritte:

- Firmware-Updates regelmäßig für alle Bluetooth-fähigen Geräte durchführen, insbesondere solche mit sensiblen Funktionen.

- Bluetooth deaktivieren, wenn es nicht aktiv genutzt wird — besonders in überfüllten, unbekannten Bereichen.

- Sichtbarkeit begrenzen: Stellen Sie Geräte auf nicht auffindbar, außer sie koppeln aktiv.

- Gekoppelte Geräte überwachen: Entfernen Sie veraltete oder verdächtige Einträge aus den Bluetooth-Einstellungen Ihres Geräts.

- Verwenden Sie keine Standard-PIN-Codes: Ändern Sie immer den Standard-Pairing-Code, auch bei weniger bekannten IoT-Geräten.

Insider-Tipp: Auf Reisen oder an belebten Orten Bluetooth ausgeschaltet halten. Viele Angriffe, insbesondere automatisierte, sind opportunistisch.

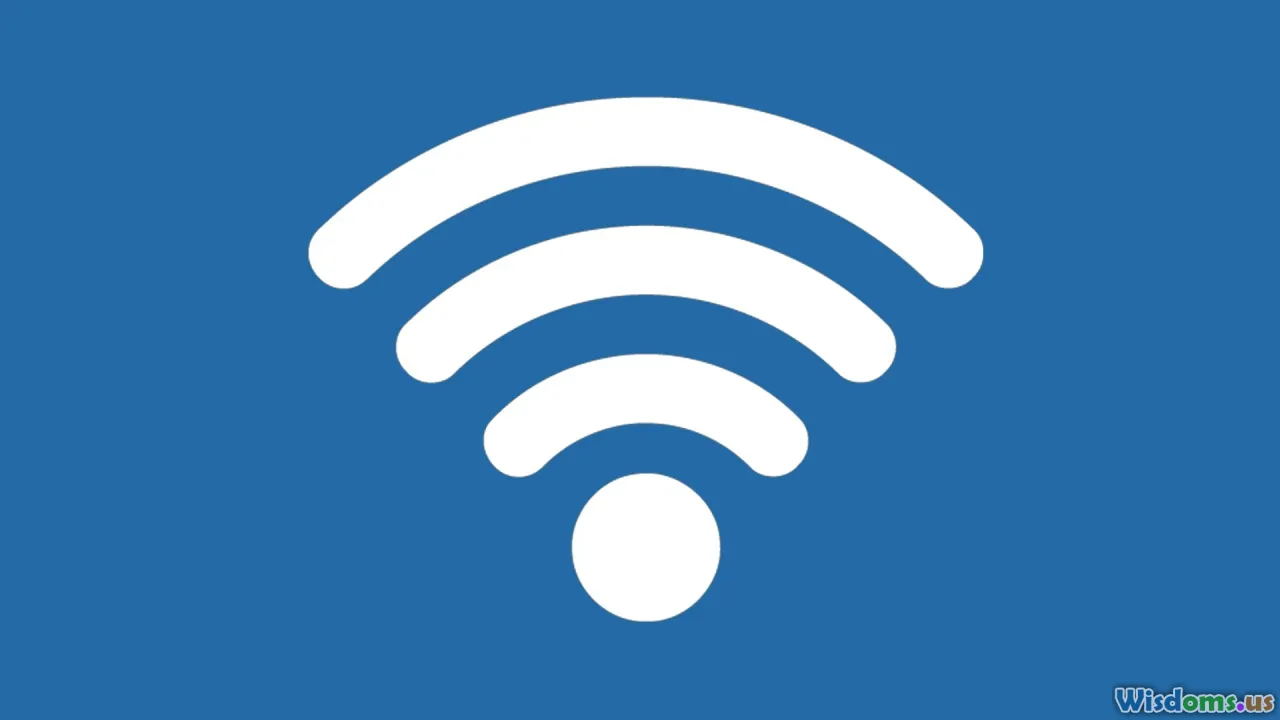

Verteidigung gegen WiFi-Cracking

Robuste WiFi-Abwehr ergänzt jede Heim-, Büro- oder mobile Sicherheitsroutine.

- Verwenden Sie WPA3-Verschlüsselung, falls unterstützt, oder WPA2 mit einem starken, komplexen Passwort.

- Standard-Router-Anmeldedaten ändern: Administrative Rechte werden oft auf Werkseinstellungen belassen, eine leichte Beute für Angreifer.

- Firmware des Routers aktuell halten: Legen Sie Erinnerungen fest, da Router-Hersteller oft stille kritische Patches veröffentlichen.

- WPS (WiFi Protected Setup) deaktivieren: Brute-Forcing von WPS-PINs bleibt ein beliebter Angriffsweg für WiFi-Cracker.

- SSID-Broadcast verbergen: Obwohl nicht narrensicher, reduziert die Verringerung der Sichtbarkeit Ihres Netzwerks Drive-by-Angriffe durch Gelegenheitsnutzer.

- Vorsicht bei öffentlicher Nutzung: Öffentliche WiFi-Netze stets als feindlich betrachten — bevorzugen Sie Mobilfunknetze, verwenden Sie VPNs für sensible Aufgaben und vermeiden Sie das automatische Verbinden mit offenen Netzwerken.

Insider-Tipp: Investieren Sie in hochwertige, moderne WiFi-Hardware. Billige, veraltete Router fehlen oft robuste Sicherheitsmaßnahmen.

Best Practices für persönliche und organisatorische Sicherheit

Während technische Abwehrmaßnahmen wichtig sind, bleibt das menschliche Element entscheidend. Hier sind konkrete Schritte, die Einzelpersonen und Sicherheitsexperten ergreifen können, um die drahtlose Sicherheit zu verbessern:

Für Privatpersonen

- Sicherheitsbewusstsein: Nehmen Sie regelmäßig Benachrichtigungen der Geräte ernst und behandeln Sie Update-Empfehlungen als kritisch.

- Multi-Faktor-Authentifizierung: Wo immer möglich MFA für WiFi-Portale, Apps und sogar Entsperrbildschirme von Geräten aktivieren.

- Netzwerksegmentierung: Verwenden Sie Gastnetzwerke für Besucher und Smart-Home-Geräte, um sensible persönliche Daten zu isolieren.

Für Organisationen

- Richtliniendurchsetzung: Entwerfen Sie umfassende Richtlinien zur drahtlosen Nutzung — Bluetooth auf geprüfte Geräte beschränken, regelmäßig nach Rogue Access Points suchen.

- Kontinuierliches Training: Schulen Sie Mitarbeitende über die Gefahren des Pairings mit unbekannten Geräten oder dem Beitreten zu verdächtigen WiFi-Netzwerken.

- Vorfallreaktion: Haben Sie klare Pläne, was im Falle einer Gerätekompromittierung zu tun ist; üben Sie Tischübungen, die drahtlose Verstöße simulieren.

- Geräteinventar: Wissen Sie genau, welche Hardware über Bluetooth oder WiFi kommuniziert, insbesondere in regulierten Branchen (Gesundheitswesen, Finanzen, Fertigung).

Die sich entwickelnde Bedrohung: Die Sicherheitslandschaft von Bluetooth und WiFi der Zukunft

Die Grenzen zwischen Bluetooth und WiFi — und ihre Verwundbarkeiten — werden zunehmend unscharf. Aufkommende Trends, von 5G-gesteuertem IoT bis zu KI-gestützten Hacking-Tools, bedeuten, dass heute implementierte Verteidigungen morgen veraltet sein könnten.

Innovatoren in beiden Bereichen arbeiten an diesen Risiken:

- Die Bluetooth SIG (Special Interest Group) entwickelt verbesserte Schlüsselverwaltung und Verschlüsselung für zukünftige Protokollversionen.

- WiFi 6 und WPA3 versprechen stärkeren Datenschutz und Widerstand gegen viele aktuelle Angriffe. Dennoch ziehen sich Einführung und Verbreitung hinterher, insbesondere bei kostengünstigen oder Legacy-Geräten.

Das Internet der Dinge verschärft diese Herausforderung. Viele smarte Haushaltsgeräte, Drucker, medizinische Geräte und Wearables werden zum niedrigsten Preis hergestellt, oft mit geringer Beachtung langfristiger Firmware-Unterstützung oder Sicherheits-Best Practices. Wenn sie sensible Bereiche unseres Lebens durchdringen — das Kontrollieren von Schlössern, das Aufzeichnen von Videos, das Verfolgen von Gesundheitsdaten — vervielfacht sich das Risiko für Privatsphäre, Sicherheit und sogar körperliches Wohlbefinden.

Praktischer Rat: Prüfen Sie immer, ob Ihre Geräte, zu Hause oder am Arbeitsplatz, Sicherheitsupdates weiterhin erhalten, bevor Sie sie kaufen. Anbieter mit transparenter Update-Politik und aktiven Supportforen sind typischerweise vertrauenswürdiger.

Kein einzelnes Werkzeug oder keine einzelne Technik garantiert Sicherheit, und kein drahtloses Netzwerk ist absolut immun gegen fortgeschrittene Angreifer. Doch Bewusstsein, mehrschichtige Verteidigungen und informierte Verhaltensweisen bieten gute Chancen gegen die häufigsten Formen der Bluetooth- und WiFi-Ausnutzung.

Letztendlich geht es bei der Sicherung Ihrer digitalen und physischen Räume nicht darum, Angst vor Technik zu haben; es geht darum, sie klug zu nutzen. Während die drahtlose Innovation vorausrast, seien Sie wachsam, bilden Sie sich weiter und übernehmen Sie Verantwortung – dies sollen Ihre ersten und besten Verteidigungslinien sein.

Bewerten Sie den Beitrag

Benutzerrezensionen

Weitere Beiträge in Cybersicherheit

Beliebte Beiträge