Comparaison des menaces de piratage Bluetooth et de craquage WiFi

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

25 minute lu Explorez et comparez les risques et les méthodes d'attaque associées au piratage Bluetooth et au craquage WiFi dans la cybersécurité moderne. (0 Avis)

Comparaison des menaces de piratage Bluetooth et de craquage WiFi

La technologie sans fil est tissée dans notre vie quotidienne, alimentant tout, des écouteurs et montres intelligentes aux ordinateurs portables et aux appareils domotiques connectés. Pourtant, à mesure que ces commodités se multiplient, les stratégies et outils des cybercriminels cherchant à exploiter les vulnérabilités sans fil se multiplient également. Parmi les différentes menaces, le piratage Bluetooth et le craquage WiFi restent deux des risques les plus pertinents — et mal compris. Dans cet article, nous décomposons les différences fondamentales entre ces deux risques sans fil, mettons en évidence des scénarios d'attaque réels et fournissons des conseils pratiques pour vous aider à protéger vos appareils et vos données.

Le paysage sans fil : en quoi Bluetooth et le WiFi diffèrent

À première vue, Bluetooth et le WiFi peuvent sembler similaires : tous deux sont des normes permettant une communication sans fil entre les appareils, et tous deux utilisent des ondes radiofréquences (RF). Cependant, ils servent des buts distincts, fonctionnent à des niveaux d'alimentation différents et présentent des implications de sécurité uniques.

Bluetooth est conçu pour la communication à courte portée, généralement dans un rayon de 10 mètres, et est économe en énergie — idéal pour connecter des périphériques tels que des écouteurs, des traceurs d'activité et des enceintes. WiFi couvre des zones bien plus vastes et offre une bande passante plus élevée, connectant les ordinateur portables, les smartphones et les hubs domotiques à Internet via un réseau local.

Exemple : Associer votre smartphone à un casque sans fil est une connexion basée sur Bluetooth, tandis que la diffusion vidéo de votre ordinateur portable vers votre téléviseur via un réseau domestique utilise le WiFi.

Les modèles de sécurité et les surfaces d'attaque pour ces technologies diffèrent par conception, ce qui rend essentiel d'analyser leurs menaces indépendamment avant de comparer leurs impacts.

Anatomie du piratage Bluetooth

Le piratage Bluetooth exploite des vulnérabilités du protocole Bluetooth ou de l'implémentation des appareils, permettant souvent aux attaquants d'intercepter, manipuler ou injecter des données dans les connexions Bluetooth.

Vecteurs d'attaque Bluetooth courants :

- Bluejacking : Les attaquants envoient des messages non sollicités à des appareils Bluetooth à proximité. Bien que cela soit principalement une nuisance, il peut être utilisé pour le phishing.

- Bluesnarfing : Nécessite de contourner l'authentification pour accéder illicitement à des informations sur un appareil cible, comme les répertoires de contacts et les messages texte.

- Bluebugging : Donne à l'attaquant un contrôle total sur un appareil, permettant des actions comme passer des appels, envoyer des messages ou écouter des conversations.

- Bluetooth Low Energy (BLE) Attacks : Exploite les faiblesses des appareils IoT à faible consommation, souvent dépourvus d'implémentations de sécurité robustes.

Exemple notable : l'attaque « KRACK »

En 2017, des chercheurs en sécurité chez Armis Labs ont dévoilé BlueBorne — un ensemble de vulnérabilités affectant des milliards d'appareils compatibles Bluetooth. BlueBorne permettait aux attaquants se trouvant à portée Bluetooth d'exécuter du code à distance, d'intercepter des communications et de propager des logiciels malveillants. Fait important, aucun appairage ni interaction avec l'appareil victime n'était requis.

Selon Armis, plus de 5,3 milliards d'appareils étaient vulnérables lorsque BlueBorne a été rendu public pour la première fois. Bien que des correctifs aient été rapidement développés, les appareils non corrigés restent exposés à des attaques des années plus tard.

Outils de piratage Bluetooth

Les attaquants utilisent souvent des outils tels que Bluesnarfer, Bluediving et BlueMaho pour automatiser la découverte et l'exploitation. Des kits d'attaque portables basés sur Raspberry Pi, chargés avec ces outils, peuvent tenir dans un sac à dos, rendant les attaques Bluetooth discrètes et basées sur l'emplacement faciles à exécuter en public.

La mécanique du craquage WiFi

Le craquage du WiFi vise la confidentialité et l'intégrité des données des réseaux sans fil — généralement dans le but de récupérer des identifiants, d'injecter des logiciels malveillants, ou d'intercepter des informations sensibles. La menace centrale réside dans la compromission des routeurs sans fil et de leur chiffrement.

Stratégies d'attaque WiFi essentielles:

- Packet Sniffing : Des outils comme

Wiresharkcapturent du trafic non chiffré, pouvant potentiellement révéler des mots de passe ou des documents sensibles transmis sur le réseau. - Craquage WEP : Les réseaux hérités utilisant WEP (Wired Equivalent Privacy) peuvent être cassés en quelques minutes par des attaques par force brute en raison d'une mauvaise planification des clés et de la réutilisation des IV.

- Craquage WPA/WPA2 PSK : Plus modernes mais toujours vulnérables si les mots de passe sont faibles. Les attaquants amènent les appareils à se reconnecter, capturent le « handshake en quatre temps » et utilisent des attaques par dictionnaire pour deviner le mot de passe.

- Evil Twin / Man-in-the-Middle : L'attaquant met en place un point d'accès WiFi malveillant imitant un réseau légitime, trompant les utilisateurs pour qu'ils se connectent et volent des données ou des identifiants.

Exemple notable : KRACK

En 2017, l'attaque « KRACK » a choqué les utilisateurs de WiFi dans le monde entier. KRACK exploite des faiblesses dans le processus de poignée de main (handshake) du protocole WPA2, permettant aux attaquants se trouvant à portée de déchiffrer de nombreux types de trafic sans fil auparavant sécurisé. Cette vulnérabilité a affecté presque tous les appareils connectés via WPA2 — routeurs, ordinateurs portables, smartphones et même les appareils IoT.

Outils de craquage WiFi

Des outils tels que Aircrack-ng, Reaver et Fluxion facilitent la découverte du réseau, la captation de paquets et le craquage des clés. Des adaptateurs USB WiFi prêts à l'emploi peuvent transformer n'importe quel ordinateur portable en un dispositif de piratage puissant — illustrant à quel point le craquage WiFi est devenu accessible.

Bluetooth vs. WiFi : comparaison de la surface d'attaque

Alors que Bluetooth et WiFi opèrent tous deux sur des spectres sans fil, leurs différences de conception inhérentes façonnent les risques qu'ils portent et les types d'attaquants qu'ils attirent.

Portée et exposition

- Bluetooth : Généralement limitée à 10 mètres, les appareils modernes envoient rarement la majeure partie des données en mode découvrable pendant de longues périodes.

- WiFi : Peut être détecté (et attaqué) sur l'ensemble de l'empreinte d'une maison et même à l'extérieur des bâtiments, en particulier avec des antennes renforcées.

Remarque : Une attaque Bluetooth nécessite généralement un attaquant à proximité. Le craquage WiFi est possible à partir d'appartements adjacents ou à l'extérieur des lieux publics, souvent sans être détecté.

Comportement des utilisateurs et diversité des appareils

- Bluetooth : Se propage dans les petits appareils — écouteurs, montres, capteurs médicaux, systèmes audio de voiture, et wearables de fitness « smart ».

- WiFi : Fonctionne sur des routeurs, des ordinateurs, des appareils mobiles, des téléviseurs intelligents et des hubs domotiques.

La portée du Bluetooth s'étend désormais plus profondément dans les applications de santé et de sécurité personnelles, ce qui signifie qu'une compromission pourrait affecter les pacemakers, les moniteurs de tension artérielle ou les serrures de voiture.

Les piratages WiFi, en revanche, permettent souvent des attaques latérales à travers les réseaux domestiques ou professionnels, menaçant tout ce qui est connecté au même point d'accès.

Complexité des attaques

-

Bluetooth : La plupart des exploits nécessitent que l'appareil soit en mode découvrable ou dispose d'un firmware obsolète. Certaines attaques (comme BlueBorne) contournent ces restrictions et ciblent les failles du protocole sous-jacent.

-

WiFi : Les attaquants doivent capturer des paquets de poignée de main ; le succès dépend de mots de passe faibles ou de logiciels non corrigés. Des attaques comme Evil Twin ne cassent pas le chiffrement mais exploitent la confiance et les erreurs des utilisateurs.

Gravité de l'impact

Les deux technologies présentent des risques sérieux, mais les conséquences varient énormément. Une attaque Bluetooth réussie peut donner accès à des communications privées ou permettre une manipulation locale des appareils IoT. Un craquage WiFi, quant à lui, pourrait ouvrir les vannes, révélant toutes les données qui circulent sur le réseau — identifiants de connexion, e-mails, ou pire.

Scénarios d'attaques réels : violations Bluetooth en action

Éclairons le piratage Bluetooth avec des scénarios modernes impliquant des consommateurs et des organisations :

1. Appareil rogue dans les transports publics

Un chercheur en sécurité, se faisant passer pour un usager moyen, cache un Raspberry Pi activé par Bluetooth dans un sac à dos lors d'un trajet en train pendant les heures de pointe. Le dispositif automatisé scanne les appareils en mode découvrable, enregistre les noms sensibles des appareils et les détails des fournisseurs, et tente des exploits connus sur les smartphones et les wearables non corrigés. En moins d'une heure, des dizaines de contacts d'appareils et de messages texte sont discrètement siphonnés.

2. Attaquer le matériel IoT hospitalier

Les environnements médicaux dépendent de plus en plus du Bluetooth pour le suivi des équipements, la surveillance des signes vitaux et la transmission des données des capteurs. Lors d'un test récent, des consultants en cybersécurité ont découvert des lecteurs d'inventaire d'hôpital utilisant des codes d'appairage par défaut et sans mises à jour de firmware. Un attaquant simulé s'est approché à portée et a intercepté des données de localisation en temps réel, mettant en évidence la nécessité d'un audit rigoureux des appareils et de politiques de mise à jour dans les soins de santé.

3. Espionnage en salle de conférence

Lors d'une grande conférence, un attaquant lance des campagnes Bluejacking et installe un casque Bluetooth rogue affichant une marque bien connue. Les utilisateurs sans méfiance qui tentent de jumeler dirigeront involontairement tout l'audio vers le matériel de l'attaquant, permettant l'écoute — surtout lors des sessions en petits groupes destinées aux cadres.

Incidents notables de craquage WiFi

L'adoption répandue de la technologie WiFi dans les foyers, les entreprises et les espaces publics en fait une cible séduisante pour les attaquants de masse et les opérations d'espionnage informatique. Voici comment le craquage WiFi se déroule dans le monde réel.

1. Attaques sur les hotspots WiFi publics

Les cafés et les aéroports disposant d'un WiFi ouvert sont des cibles idéales. Les attaquants créent des points d'accès « Evil Twin » qui imitent des SSIDs légitimes (noms de réseau) ; lorsque les clients se connectent, leur trafic non chiffré est facilement récolté. En 2018, la société de sécurité Avast a constaté que 44% des informations personnelles des utilisateurs de WiFi publics — des e-mails aux identifiants bancaires — pouvaient être interceptées en quelques minutes.

2. Espionnage d'entreprise et attaques en passant

Dans un cas célèbre de 2010 connu sous le nom de « WarDriving », des cybercriminels ont utilisé des voitures équipées d'antennes directionnelles pour parcourir les rues de la ville, cartographier et craquer des milliers de réseaux protégés par WEP à grande vitesse. Des techniques similaires aujourd'hui visent des passphrases WPA2 faibles, dans le but de pénétrer les réseaux d'entreprise pour obtenir des renseignements commerciaux ou pour installer des rançongiciels.

3. Exploitation de la domotique domestique

Une étude récente de l'Université du Michigan a révélé que plus de la moitié des réseaux domestiques intelligents testés dans un quartier résidentiel utilisaient des identifiants de routeur par défaut ou des réglages WiFi peu sûrs. Une fois l'accès obtenu, ils ont pris le contrôle à distance des caméras de sécurité, des thermostats et des systèmes d'alarme à distance.

Défense contre les attaques Bluetooth

Atténuer les risques Bluetooth ne nécessite pas de paranoïa, mais il faut des habitudes intelligentes et proactives. Considérez les étapes suivantes :

- Mettre à jour le firmware régulièrement pour tous les appareils compatibles Bluetooth, en particulier ceux qui jouent des rôles sensibles.

- Éteindre le Bluetooth lorsque vous ne l'utilisez pas activement — surtout dans les espaces bondés et inconnus.

- Limiter la découvrabilité : configurez les appareils sur « non découvrables » sauf en cas d'appairage actif.

- Surveiller les appareils appareillés : Supprimez les entrées obsolètes ou suspectes des paramètres Bluetooth de votre appareil.

- Éviter les codes PIN par défaut : Changez toujours le code d'appairage par défaut, même pour les appareils IoT obscurs.

Insider Tip : En voyage ou dans des lieux bondés, gardez le Bluetooth éteint. De nombreuses attaques, en particulier les attaques automatisées, sont opportunistes.

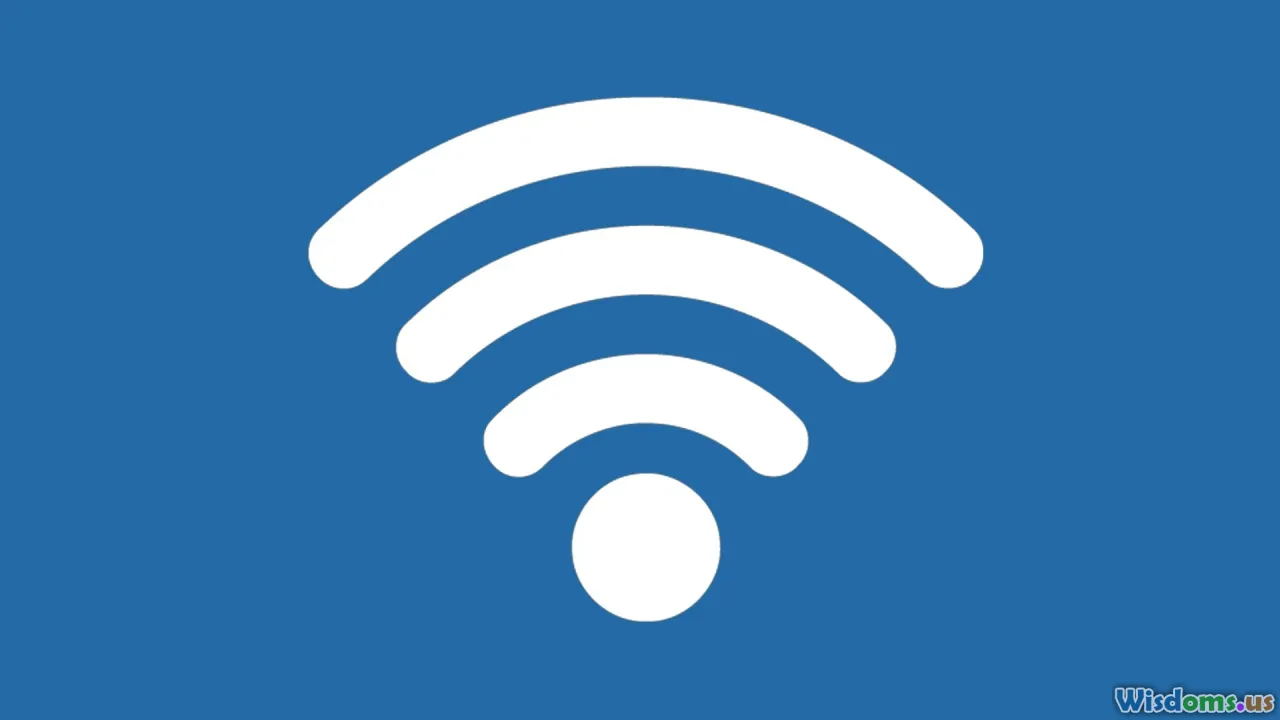

Défense contre le craquage WiFi

Une défense WiFi robuste complète tout régime de sécurité domestique, professionnel ou mobile.

- Utiliser le chiffrement WPA3, si pris en charge, ou WPA2 avec une phrase de passe forte et complexe.

- Changer les identifiants par défaut du routeur : Les droits administratifs sont souvent laissés sur les paramètres d'usine, proie facile pour les attaquants.

- Maintenir le firmware du routeur à jour : Programmez des rappels, car les fabricants de routeurs publient souvent des correctifs critiques sans notification.

- Désactiver WPS (WiFi Protected Setup) : Le craquage des codes PIN WPS par force brute reste une voie d'attaque prisée des crackers WiFi.

- Masquer la diffusion du SSID : Bien que ce ne soit pas infaillible, diminuer la visibilité de votre réseau bloque les attaques opportunistes passant à proximité.

- Utilisation prudente dans les lieux publics : Traitez toujours le WiFi public comme hostile — privilégiez les réseaux cellulaires, utilisez des VPN pour toute tâche sensible et évitez de vous connecter automatiquement aux réseaux ouverts.

Insider Tip : Investissez dans du matériel WiFi de haute qualité et moderne. Les routeurs bon marché et obsolètes manquent souvent de mesures de sécurité robustes.

Bonnes pratiques pour la sécurité personnelle et organisationnelle

Si les défenses techniques comptent, l'élément humain demeure crucial. Voici des étapes concrètes que les particuliers et les professionnels de la sécurité peuvent mettre en œuvre pour renforcer la sécurité sans fil :

Pour les particuliers

- Conscience de la sécurité : Accorder régulièrement une attention aux notifications de vos appareils et aux suggestions de mise à jour, en les considérant comme critiques.

- Authentification multi-facteurs : Dans la mesure du possible, activez MFA pour les portails WiFi, les applications et même les écrans de déverrouillage des appareils.

- Segmentation du réseau : Utilisez des réseaux invités pour les visiteurs et les appareils domestiques intelligents afin d'isoler les données personnelles sensibles.

Pour les organisations

- Application des politiques : Concevoir des politiques d'utilisation sans fil complètes — restreindre Bluetooth aux appareils vérifiés, scanner régulièrement les points d'accès pirates.

- Formation continue : Sensibiliser le personnel aux dangers d'appairer des dispositifs inconnus ou de rejoindre des réseaux WiFi suspects.

- Réponse aux incidents : Disposer de plans clairs sur ce qu'il faut faire en cas de compromission d'appareils ; s'exercer à des exercices sur table simulant des brèches sans fil.

- Inventaire des dispositifs : Savoir exactement quel matériel communique via Bluetooth ou WiFi, en particulier dans les secteurs réglementés (santé, finances, fabrication).

La menace qui évolue : le paysage de la sécurité Bluetooth et WiFi de demain

Les frontières entre Bluetooth et WiFi — et leurs vulnérabilités — continuent de s'estomper. Les tendances émergentes, de l'IoT piloté par la 5G à des outils de piratage alimentés par l'IA, signifient que les défenses déployées aujourd'hui pourraient devenir obsolètes demain.

Les innovateurs dans les deux domaines s'attaquent à ces risques :

- Bluetooth SIG (Special Interest Group) développe une meilleure gestion des clés et un chiffrement renforcé pour les futures versions du protocole.

- Le WiFi 6 et WPA3 promettent une meilleure confidentialité, résistant à de nombreuses attaques actuelles. Cependant, le déploiement et l'adoption accusent un retard, en particulier pour les appareils à faible coût ou hérités.

L'Internet des objets complique ce défi. De nombreux appareils « intelligents » domestiques, imprimantes, matériel médical et wearables sont conçus pour un coût minimal, souvent avec peu d'attention au support logiciel à long terme ou aux meilleures pratiques de sécurité. Alors que ceux-ci pénètrent des domaines sensibles de notre vie — contrôle des serrures, enregistrement vidéo, suivi de la santé — leur exploitation multiplie le risque pour la vie privée, la sécurité et même le bien-être physique.

Conseil actionnable : Vérifiez toujours si vos appareils, qu'ils soient à domicile ou au travail, continueront de recevoir des mises à jour de sécurité avant l'achat. Les fournisseurs avec des politiques de mise à jour transparentes et des forums d'assistance actifs sont généralement plus dignes de confiance.

Aucun outil ou technique unique ne garantit la sécurité, et aucun réseau sans fil n'est absolument immunisé contre des attaquants sophistiqués. Mais la sensibilisation, les défenses en couches et un comportement informé offrent de fortes chances contre les formes les plus courantes d'exploitation du Bluetooth et du WiFi.

En fin de compte, assurer la sécurité de vos espaces numériques et physiques ne consiste pas à craindre la technologie ; il s'agit de l'utiliser judicieusement. Alors que l'innovation sans fil avance à grands pas, que la vigilance, l'éducation et la responsabilité soient vos premières et meilleures lignes de défense.

Évaluer la publication

Avis des utilisateurs

Autres publications dans Cybersécurité

Autres publications dans Hacking

Publications populaires