Perbandingan Ancaman Peretasan Bluetooth dan Peretasan WiFi

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

20 menit telah dibaca Jelajahi dan bandingkan risiko serta metode serangan yang terkait dengan peretasan Bluetooth dan pembobolan WiFi dalam keamanan siber modern. (0 Ulasan)

Membandingkan Ancaman Peretasan Bluetooth dan Peretasan WiFi

Teknologi nirkabel telah meresap ke dalam kehidupan sehari-hari kita, mendukung segala hal mulai dari headphone dan jam tangan pintar hingga laptop dan perangkat rumah terhubung. Namun seiring kemudahan ini bertambah, begitu pula strategi dan alat para pelaku kejahatan siber yang berniat mengeksploitasi kerentanan nirkabel. Di antara berbagai ancaman, peretasan Bluetooth dan pembobolan WiFi tetap menjadi dua yang paling relevan — dan salah dipahami. Dalam artikel ini, kami menjelaskan perbedaan mendasar antara risiko nirkabel ini, menyoroti skenario serangan dunia nyata, dan memberikan panduan praktis untuk membantu Anda melindungi perangkat dan data Anda.

Lanskap Nirkabel: Bagaimana Bluetooth dan WiFi Berbeda

Pada pandangan pertama, Bluetooth dan WiFi mungkin terlihat mirip: keduanya adalah standar yang memungkinkan komunikasi nirkabel antara perangkat, dan keduanya menggunakan gelombang frekuensi radio (RF). Namun, keduanya memiliki tujuan yang berbeda, beroperasi pada tingkat daya yang berbeda, dan memiliki implikasi keamanan yang unik.

Bluetooth dirancang untuk komunikasi jarak pendek, biasanya dalam 10 meter, dan hemat daya — sempurna untuk menghubungkan periferal seperti earphone, pelacak kebugaran, dan speaker. WiFi mencakup wilayah yang jauh lebih luas dan menawarkan bandwidth yang lebih tinggi, menghubungkan laptop, ponsel pintar, dan pusat rumah pintar ke internet melalui jaringan area lokal.

Contoh: Menghubungkan ponsel pintar Anda dengan headset nirkabel adalah koneksi berbasis Bluetooth, sedangkan menonton video dari laptop Anda ke TV melalui jaringan rumah menggunakan WiFi.

Model keamanan dan permukaan serangan untuk teknologi ini dirancang secara berbeda, menjadikan penting untuk menganalisis ancaman mereka secara independen sebelum membandingkan dampaknya.

Anatomi Peretasan Bluetooth

Peretasan Bluetooth mengeksploitasi kerentanan dalam protokol Bluetooth atau implementasi perangkat, sering memungkinkan penyerang untuk mencegat, memanipulasi, atau menyuntikkan data ke dalam koneksi Bluetooth. Memahami cara kerja serangan ini menyoroti tantangan uniknya.

Vektor Serangan Bluetooth Umum:

- Bluejacking: Penyerang mengirim pesan yang tidak diminta ke perangkat Bluetooth di dekatnya. Meskipun sebagian besar hanya mengganggu, itu bisa digunakan untuk phishing.

- Bluesnarfing: Membutuhkan melewati autentikasi untuk dapat mengakses informasi pada perangkat target secara ilegal, seperti daftar kontak dan pesan teks.

- Bluebugging: Memberi penyerang kendali penuh atas sebuah perangkat, memungkinkan aksi seperti menelepon, mengirim pesan, atau menguping percakapan.

- Serangan Bluetooth Low Energy (BLE): Mengeksploit kelemahan pada perangkat IoT hemat daya, sering kali kurang memiliki implementasi keamanan yang kokoh.

Contoh Menonjol: Serangan BlueBorne

Pada 2017, peneliti keamanan di Armis Labs mengungkap BlueBorne — seperangkat kerentanan yang memengaruhi miliaran perangkat berkemampuan Bluetooth. BlueBorne memungkinkan penyerang dalam jangkauan Bluetooth mengeksekusi kode dari jarak jauh, menguping komunikasi, dan menyebarkan malware. Yang penting, tidak ada pasangan (pairing) atau interaksi dengan perangkat korban yang diperlukan.

Menurut Armis, lebih dari 5,3 miliar perangkat rentan ketika BlueBorne pertama kali diungkap. Meskipun pembaruan perangkat lunak telah dikembangkan dengan cepat, perangkat yang belum diperbaiki tetap terbuka untuk dieksploitasi bertahun-tahun kemudian.

Alat Peretasan Bluetooth

Penyerang sering menggunakan alat seperti Bluesnarfer, Bluediving, dan BlueMaho untuk mengotomatiskan penemuan dan eksploitasi. Paket serangan berbasis Raspberry Pi yang portabel yang dimuat dengan alat-alat ini dapat muat dalam ransel, membuat serangan Bluetooth berbasis lokasi yang profil rendah mudah dilakukan di area publik.

Mekanisme Pembobolan WiFi

Pembobolan WiFi menargetkan kerahasiaan dan integritas data jaringan nirkabel — biasanya dengan tujuan mengambil kredensial, menyuntikkan malware, atau mencegat informasi sensitif. Ancaman inti terletak pada kompromi router nirkabel dan enkripsinya.

Strategi Serangan WiFi Esensial:

- Penyadapan Paket: Alat seperti Wireshark menangkap lalu lintas tanpa enkripsi, berpotensi mengungkap kata sandi atau dokumen sensitif yang dikirim melalui jaringan.

- Pembobolan WEP: Jaringan warisan yang menggunakan WEP (Wired Equivalent Privacy) dapat dibobol dalam hitungan menit menggunakan serangan brute-force karena penjadwalan kunci yang lemah dan penggunaan ulang IV.

- Pembobolan WPA/WPA2 PSK: Lebih modern namun tetap rentan jika kata sandi lemah. Penyerang membuat perangkat tersambung ulang, menangkap proses four-way handshake, dan menggunakan serangan kamus untuk menebak kata sandi.

- Evil Twin/Man-in-the-Middle: Penyerang menyiapkan titik akses WiFi palsu yang meniru jaringan yang sah, menipu pengguna untuk terhubung dan mencuri data atau kredensial.

Contoh Menonjol: KRACK

Pada 2017, serangan KRACK mengejutkan pengguna WiFi di seluruh dunia. KRACK mengeksploit kelemahan dalam proses handshake protokol WPA2, memungkinkan penyerang dalam jangkauan untuk mendekripsi banyak tipe lalu lintas nirkabel yang sebelumnya aman. Kerentanan ini memengaruhi hampir setiap perangkat yang terhubung melalui WPA2 — router, laptop, ponsel pintar, dan bahkan perangkat IoT.

Alat Pembobolan WiFi

Alat seperti Aircrack-ng, Reaver, dan Fluxion memfasilitasi penemuan jaringan, penyadapan paket, dan pembobolan kunci. Adaptor USB WiFi siap pakai dapat mengubah laptop mana pun menjadi perangkat peretasan yang ampuh — menunjukkan seberapa mudah diaksesnya pembobolan WiFi kini.

Bluetooth vs. WiFi: Membandingkan Permukaan Serangan

Meskipun keduanya beroperasi pada spektrum nirkabel, perbedaan desain bawaan mereka membentuk risiko yang mereka bawa dan jenis penyerang yang mereka tarik.

Jangkauan dan Paparan

- Bluetooth: Secara umum dibatasi hingga 10 meter, dengan perangkat modern jarang mengirim sebagian besar data dalam mode terlihat untuk periode yang lama.

- WiFi: Dapat terlihat (dan diserang) di seluruh luas rumah dan bahkan di luar bangunan, terutama dengan antena yang diperkuat.

Wawasan: Serangan Bluetooth pada umumnya memerlukan penyerang berada di dekatnya. Pembobolan WiFi dapat terjadi dari apartemen tetangga atau di luar tempat umum, seringkali tanpa terdeteksi.

Perilaku Pengguna dan Keberagaman Perangkat

- Bluetooth: Berkembang pesat di perangkat kecil — headphone, jam tangan, sensor medis, audio mobil, perangkat wearable kebugaran smart.

- WiFi: Berjalan pada router, komputer, perangkat seluler, TV pintar, pusat otomasi rumah.

Jangkauan Bluetooth kini merambah lebih dalam ke aplikasi kesehatan dan keselamatan pribadi, yang berarti sebuah kompromi dapat memengaruhi alat pacu jantung, monitor tekanan darah, atau kunci mobil. Kesenjangan WiFi, sebaliknya, sering memungkinkan serangan lateral melintasi jaringan rumah atau kantor, mengancam segala sesuatu yang terhubung ke hotspot yang sama.

Kompleksitas Serangan

-

Bluetooth: Sebagian besar eksploit memerlukan perangkat dalam mode terlihat atau memiliki firmware usang. Beberapa serangan (seperti BlueBorne) melewati pembatasan ini, menargetkan cacat protokol yang mendasarinya.

-

WiFi: Penyerang perlu menangkap paket handshake; keberhasilan bergantung pada kata sandi yang lemah atau perangkat lunak yang belum diperbarui. Serangan seperti Evil Twin tidak membobol enkripsi tetapi mengeksploitasi kepercayaan dan kesalahan pengguna.

Dampak Keparahan

Kedua teknologi menimbulkan risiko serius, tetapi konsekuensinya sangat bervariasi. Serangan Bluetooth yang berhasil mungkin memberi akses ke komunikasi pribadi atau memungkinkan manipulasi lokal perangkat IoT. Pembobolan WiFi, sebaliknya, bisa membuka pintu gerbang, mengungkap semua data yang bergerak melalui jaringan — login web, email, atau lebih buruk lagi.

Skenario Serangan Dunia Nyata: Pelanggaran Bluetooth Beraksi

Mari menerangi peretasan Bluetooth dengan skenario modern yang melibatkan konsumen dan organisasi:

1. Perangkat Jahat di Perjalanan Umum

Seorang peneliti keamanan, yang menyamar sebagai penumpang biasa, menyembunyikan Raspberry Pi berkemampuan Bluetooth di dalam tas saat menaiki kereta pada jam sibuk. Pengaturan otomatis memindai perangkat yang dapat terlihat, mencatat nama perangkat sensitif dan detail vendor, serta mencoba eksploit yang diketahui pada smartphone dan perangkat yang tidak diperbarui. Dalam waktu kurang dari satu jam, puluhan kontak perangkat dan pesan teks disalin secara diam-diam.

2. Menghajar Perangkat IoT Rumah Sakit

Lingkungan medis semakin mengandalkan Bluetooth untuk melacak peralatan, memantau vital, dan mentransmisikan data sensor. Dalam uji coba terbaru, konsultan keamanan siber menemukan pemindai inventaris rumah sakit dengan kode pasangan bawaan dan tidak ada pembaruan firmware. Seorang penyerang simulasi berada dalam jangkauan dan mencegat data lokasi waktu nyata, menyoroti perlunya audit perangkat yang ketat dan kebijakan pembaruan di layanan kesehatan.

3. Mata-mata Ruang Konferensi

Di sebuah konferensi besar, seorang penyerang meluncurkan kampanye Bluejacking dan menyiapkan headset Bluetooth palsu dengan merek yang terkenal. Pengguna yang tidak curiga yang mencoba melakukan pasangan secara tidak sengaja mengarahkan semua audio melalui perangkat keras penyerang, memungkinkan penyadapan — terutama dalam sesi breakout eksekutif.

Insiden Pembobolan WiFi Berprofil Tinggi

Adopsi luas teknologi WiFi di rumah, bisnis, dan ruang publik menjadikannya target yang menggoda bagi penyerang massal maupun operasi spionase siber. Begini bagaimana pembobolan WiFi terjadi di dunia nyata.

1. Serangan Hotspot WiFi Publik

Kedai kopi dan bandara dengan WiFi terbuka sangat rentan untuk dieksploitasi. Penyerang membuat titik akses Evil Twin yang meniru SSID (nama jaringan) yang sah; ketika pelanggan terhubung, lalu lintas mereka yang tidak dienkripsi mudah disadap. Pada 2018, perusahaan keamanan Avast menemukan bahwa 44% informasi pribadi pengguna WiFi publik — dari email hingga kredensial bank — dapat disadap dalam beberapa menit.

2. Espionage Korporat dan Serangan Drive-By

Dalam kasus terkenal 2010 yang dikenal sebagai WarDriving, penjahat siber menggunakan mobil yang dilengkapi antena arah untuk menjelajah jalan-jalan kota, memetakan dan membobol ribuan jaringan bisnis yang diamankan WEP dengan kecepatan kilat. Teknik serupa saat ini menargetkan kata sandi WPA2 yang lemah, bertujuan meretas jaringan kantor untuk intelijen kompetitif atau untuk memasang ransomware.

3. Eksploitasi Rumah Pintar

Sebuah studi terbaru oleh University of Michigan menemukan bahwa lebih dari setengah jaringan rumah pintar yang diuji di lingkungan residensial menggunakan kredensial router bawaan atau pengaturan WiFi yang tidak aman. Setelah penyerang memperoleh akses, mereka mengendalikan kamera keamanan, termostat, dan sistem alarm dari jarak jauh.

Melindungi terhadap Serangan Berbasis Bluetooth

Mitigasi risiko Bluetooth tidak perlu paranoid, tetapi jelas memerlukan kebiasaan yang cerdas dan proaktif. Pertimbangkan langkah-langkah berikut:

- Perbarui firmware secara teratur untuk semua perangkat berkemampuan Bluetooth, terutama yang memiliki peran sensitif.

- Matikan Bluetooth saat tidak aktif digunakan — terutama di ruang yang padat dan tidak dikenal.

- Batasi ketersediaan: Setel perangkat ke tidak terlihat kecuali sedang dipasangkan.

- Pantau perangkat yang dipasangkan: Hapus entri usang atau mencurigakan dari pengaturan Bluetooth perangkat Anda.

- Hindari kode PIN bawaan: Selalu ubah kode pasangan default, bahkan untuk perangkat IoT yang kurang dikenal.

Insider Tip: Saat bepergian atau di lokasi sibuk, matikan Bluetooth. Banyak serangan, terutama yang otomatis, bersifat oportunistik.

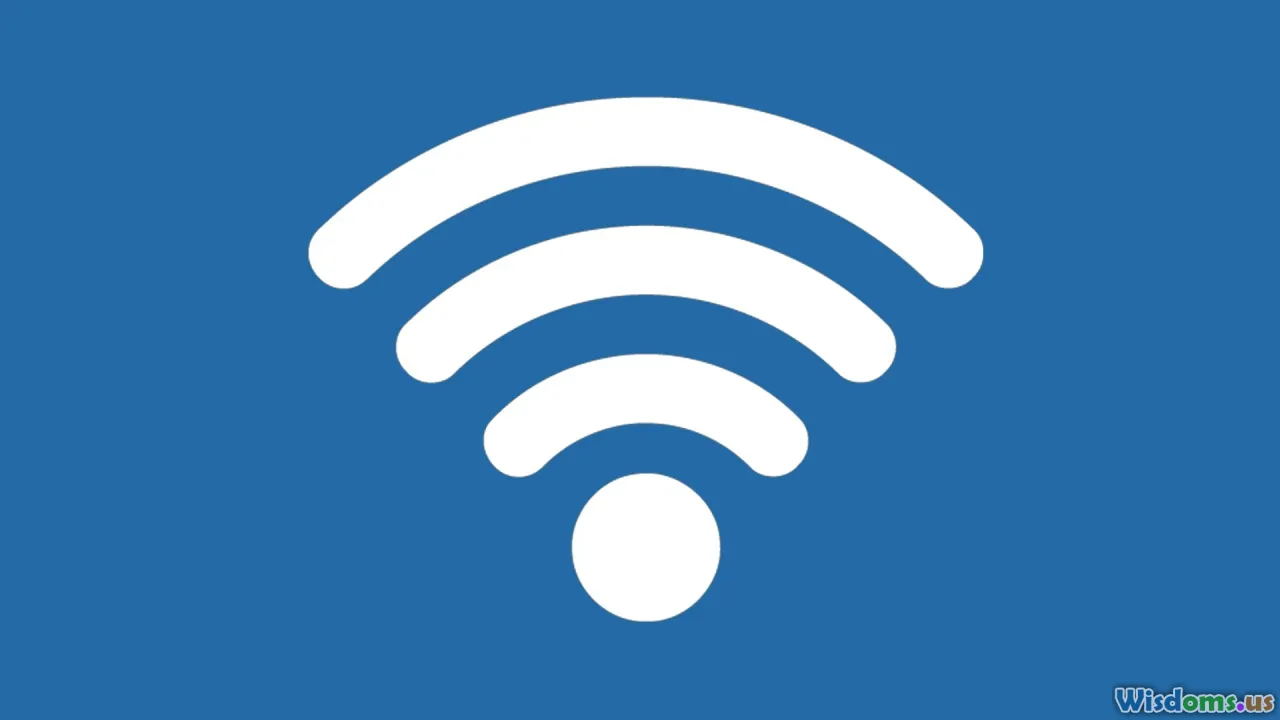

Melindungi terhadap Pembobolan WiFi

Pertahanan WiFi yang kuat melengkapi rejimen keamanan rumah, kantor, atau seluler.

- Gunakan enkripsi WPA3, jika didukung, atau WPA2 dengan kata sandi yang kuat dan kompleks.

- Ganti kredensial router default: Hak administratif sering dibiarkan pada pengaturan pabrik, mudah diserang.

- Perbarui firmware router secara teratur: Pasang pengingat, karena produsen router sering merilis tambalan penting secara diam-diam.

- Nonaktifkan WPS (WiFi Protected Setup): Serangan tebak PIN WPS tetap menjadi jalur populer untuk peretas WiFi.

- Sembunyikan siaran SSID: Meskipun tidak sepenuhnya aman, mengurangi visibilitas jaringan Anda mencegah serangan drive-by oleh oportunis kasual.

- Penggunaan publik yang berhati-hati: Selalu perlakukan WiFi publik sebagai musuh — lebih suka jaringan seluler, gunakan VPN untuk tugas sensitif, dan hindari koneksi otomatis ke jaringan terbuka.

Insider Tip: Investasikan pada perangkat WiFi berkualitas tinggi dan modern. Router murah dan usang sering kekurangan langkah keamanan yang kuat.

Praktik Terbaik untuk Keamanan Pribadi dan Organisasi

Meskipun pertahanan teknis penting, unsur manusia tetap krusial. Berikut langkah-langkah praktis yang dapat diambil individu dan profesional keamanan untuk meningkatkan keamanan nirkabel:

Untuk Individu

- Kesadaran Keamanan: Secara rutin menanggapi notifikasi perangkat dan saran pembaruan, menganggapnya sangat penting.

- Otentikasi Multi-Faktor: Kapan pun memungkinkan, hidupkan MFA untuk portal WiFi, aplikasi, dan bahkan layar kunci perangkat.

- Segmentasi Jaringan: Gunakan jaringan tamu untuk pengunjung dan perangkat rumah pintar untuk mengisolasi data pribadi yang sensitif.

Untuk Organisasi

- Penegakan Kebijakan: Rancang kebijakan penggunaan nirkabel yang komprehensif — batasi Bluetooth ke perangkat terverifikasi, lakukan pemindaian terhadap titik akses palsu secara berkala.

- Pelatihan Berkelanjutan: Ajari staf tentang bahaya memasangkan dengan perangkat tidak dikenal atau bergabung dengan jaringan WiFi mencurigakan.

- Tanggap Insiden: Miliki rencana jelas untuk apa yang harus dilakukan jika terjadi kompromi perangkat; latihan meja mensimulasikan pelanggaran nirkabel.

- Inventaris Perangkat: Ketahui dengan tepat perangkat keras apa yang berkomunikasi melalui Bluetooth atau WiFi, terutama di industri yang diatur (kesehatan, keuangan, manufaktur).

Lanskap Keamanan Bluetooth dan WiFi di Masa Depan

Garis antara Bluetooth dan WiFi — serta kerentanan mereka — terus menjadi kabur. Tren yang muncul, dari IoT berbasis 5G hingga alat peretasan bertenaga AI, berarti pertahanan yang diterapkan hari ini bisa menjadi usang esok.

Inovator di kedua bidang ini sedang menangani risiko ini:

- Bluetooth SIG (Special Interest Group) sedang mengembangkan manajemen kunci dan enkripsi yang lebih baik untuk versi protokol mendatang.

- WiFi 6 dan WPA3 menjanjikan privasi yang lebih kuat, menahan banyak serangan saat ini. Namun implementasi dan adopsi tertinggal, terutama untuk perangkat berbiaya rendah atau warisan.

Internet of Things memperumit tantangan ini. Banyak perangkat rumah pintar, printer, perlengkapan medis, dan wearables dibangun untuk biaya terendah, sering dengan sedikit perhatian pada dukungan firmware jangka panjang atau praktik keamanan terbaik. Karena perangkat ini meresap ke area sensitif kehidupan kita — mengendalikan kunci, merekam video, melacak kesehatan — eksploitasi mereka menggandakan risiko terhadap privasi, keselamatan, dan bahkan kesejahteraan fisik.

Nasihat yang Dapat Diterapkan: Selalu periksa apakah perangkat Anda, baik di rumah maupun di tempat kerja, akan terus menerima pembaruan keamanan sebelum membeli. Vendor dengan kebijakan pembaruan yang transparan dan forum dukungan aktif biasanya lebih dapat dipercaya.

Tidak ada satu alat atau teknik pun yang menjamin keselamatan, dan tidak ada jaringan nirkabel yang sepenuhnya kebal terhadap penyerang canggih. Namun kesadaran, pertahanan berlapis, dan perilaku terinformasi menawarkan peluang kuat melawan bentuk eksploitasi Bluetooth dan WiFi yang paling umum.

Akhirnya, menjaga ruang digital dan fisik Anda tetap aman bukan soal takut pada teknologi; ini soal menggunakannya secara bijak. Saat inovasi nirkabel bergerak maju, biarkan kewaspadaan, edukasi, dan tanggung jawab menjadi garis pertahanan pertama dan terbaik Anda.

Berikan Penilaian pada Postingan

Ulasan Pengguna

Postingan lain di Keamanan Siber

Postingan Populer