Confronto tra hacking Bluetooth e cracking WiFi: minacce

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

{22 minuto} lettura Esplora e confronta i rischi e i metodi di attacco associati all'hacking Bluetooth e al cracking WiFi nella sicurezza informatica moderna. (0 Recensioni)

Confronto tra l'hackeraggio Bluetooth e il cracking WiFi: minacce

La tecnologia wireless è intrecciata nelle nostre vite quotidiane, alimentando tutto, dalle cuffie e agli smartwatch ai laptop e ai dispositivi domestici connessi. Eppure man mano che queste comodità aumentano, aumentano anche le strategie e gli strumenti dei cybercriminali intenzionati a sfruttare le vulnerabilità wireless. Tra le minacce, l'hacking Bluetooth e il cracking WiFi rimangono due tra le più rilevanti — e fraintese. In questo articolo, analizziamo le differenze fondamentali tra questi due rischi wireless, evidenziamo scenari di attacco reali e forniamo indicazioni pratiche per aiutarti a mettere al sicuro i tuoi dispositivi e i tuoi dati.

Il panorama wireless: come Bluetooth e WiFi differiscono

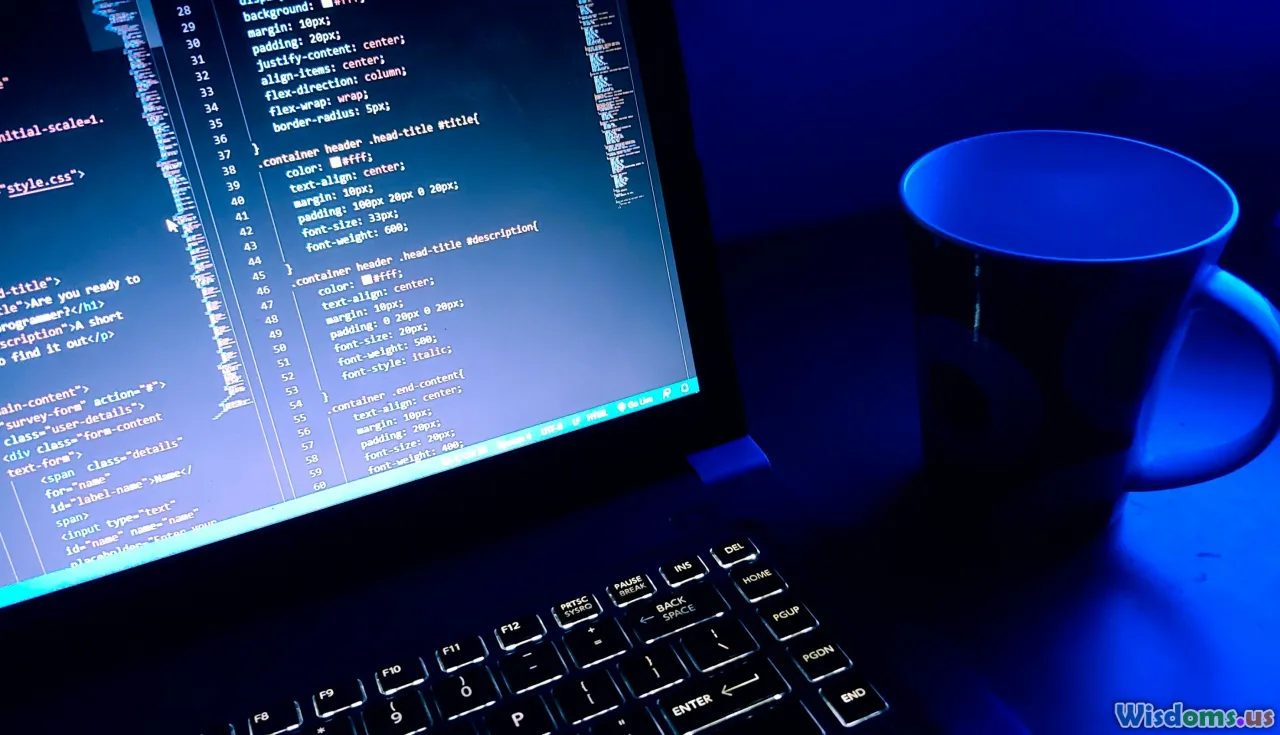

A prima vista, Bluetooth e WiFi possono sembrare simili: entrambi sono standard che consentono la comunicazione wireless tra dispositivi, e entrambi impiegano onde a frequenza radio (RF). Tuttavia, servono scopi distinti, operano a livelli di potenza differenti e hanno implicazioni di sicurezza uniche.

Bluetooth è progettato per la comunicazione a corto raggio, tipicamente entro 10 metri, ed è a basso consumo energetico — perfetto per collegare periferiche come auricolari, tracker di fitness e altoparlanti. WiFi copre aree molto più ampie e offre una larghezza di banda superiore, collegando laptop, smartphone e hub domestici intelligenti a Internet tramite una rete locale.

Esempio: Abbinare lo smartphone a un auricolare wireless è una connessione basata su Bluetooth, mentre lo streaming video dal tuo laptop al tuo televisore tramite una rete domestica utilizza WiFi.

I modelli di sicurezza e le superfici di attacco per queste tecnologie sono differenti per design, rendendo essenziale analizzare le loro minacce in modo indipendente prima di confrontarne gli impatti.

Anatomia dell'hacking Bluetooth

Bluetooth hacking sfrutta vulnerabilità nel protocollo Bluetooth o nell'implementazione del dispositivo, permettendo spesso agli attaccanti di intercettare, manipolare o iniettare dati nelle connessioni Bluetooth. Comprendere come funzionano questi attacchi evidenzia le loro sfide uniche.

Vettori comuni di attacco Bluetooth:

- Bluejacking: Gli attaccanti inviano messaggi non sollecitati ai dispositivi Bluetooth vicini. Pur essendo principalmente una seccatura, può essere usato per phishing.

- Bluesnarfing: Richiede di aggirare l'autenticazione per accedere illecitamente a informazioni su un dispositivo bersaglio, come rubrica e messaggi di testo.

- Bluebugging: Concede all'attaccante il pieno controllo di un dispositivo, consentendo azioni come effettuare chiamate, inviare messaggi o spiare le conversazioni.

- Bluetooth Low Energy (BLE) Attacks: Sfruttano vulnerabilità in dispositivi IoT a basso consumo energetico, spesso privi di implementazioni di sicurezza robuste.

Esempio notevole: l'attacco “BlueBorne”

Nel 2017, i ricercatori di sicurezza di Armis Labs hanno scoperto BlueBorne — un insieme di vulnerabilità che riguardano miliardi di dispositivi dotati di Bluetooth. BlueBorne permetteva agli attaccanti, entro la portata Bluetooth, di eseguire codice da remoto, ascoltare le comunicazioni e propagare malware. È importante notare che non era richiesto alcun abbinamento o interazione con il dispositivo vittima.

Secondo Armis, oltre 5,3 miliardi di dispositivi erano vulnerabili quando BlueBorne fu rivelato per la prima volta. Pur essendo stati rapidamente sviluppati gli aggiornamenti, i dispositivi non aggiornati rimangono esposti allo sfruttamento anni dopo.

Strumenti di hacking Bluetooth

Gli aggressori spesso usano strumenti come Bluesnarfer, Bluediving e BlueMaho per automatizzare la scoperta e lo sfruttamento. Kit d'attacco portatili basati su Raspberry Pi, caricati con questi strumenti, possono entrare in uno zaino, rendendo attacchi Bluetooth a basso profilo basati sulla posizione facili da eseguire in luoghi pubblici.

Le meccaniche del cracking WiFi

Il cracking WiFi mira alla riservatezza e all'integrità dei dati delle reti wireless — di solito con l'obiettivo di raccogliere credenziali, iniettare malware o intercettare informazioni sensibili. La minaccia principale risiede nel compromettere i router wireless e la loro crittografia.

Strategie essenziali di attacco WiFi:

- Packet Sniffing: Strumenti come

Wiresharkcatturano traffico non cifrato, potenzialmente rivelando password o documenti sensibili trasmessi sulla rete. - Cracking WEP: Le reti legacy che utilizzano WEP (Wired Equivalent Privacy) possono essere craccate in pochi minuti tramite attacchi di forza bruta a causa di una debole gestione delle chiavi e del riutilizzo di IV.

- Cracking WPA/WPA2 PSK: Più moderne ma ancora vulnerabili se le password sono deboli. Gli attaccanti inducono i dispositivi a riconnettersi, catturano lo scambio a quattro vie e usano attacchi da dizionario per indovinare la password.

- Evil Twin/Man-in-the-Middle: L'attaccante allestisce un punto di accesso WiFi finto che imita una rete legittima, inducendo gli utenti a connettersi e rubare dati o credenziali.

Esempio notevole: KRACK

Nel 2017, l'attacco KRACK ha scioccato gli utenti WiFi a livello globale. KRACK sfrutta vulnerabilità nel processo di handshake del protocollo WPA2, consentendo agli attaccanti entro la portata di decifrare molti tipi di traffico wireless precedentemente sicuro. Questa vulnerabilità ha interessato quasi ogni dispositivo che si collega tramite WPA2 — router, laptop, smartphone e persino dispositivi IoT.

Strumenti di cracking WiFi

Strumenti come Aircrack-ng, Reaver e Fluxion facilitano la scoperta della rete, l'acquisizione di pacchetti e il cracking delle chiavi. Adattatori USB WiFi pronti all'uso possono trasformare qualsiasi laptop in un potente dispositivo di hacking — dimostrando quanto sia diventato accessibile il cracking WiFi.

Bluetooth vs. WiFi: Confronto della superficie di attacco

Sebbene Bluetooth e WiFi operino su spettri wireless, le differenze intrinseche di design modellano i rischi che comportano e i tipi di aggressori che attirano.

Distanza ed esposizione

- Bluetooth: Tipicamente limitato a 10 metri, con dispositivi moderni che raramente trasmettono la maggior parte dei dati in modalità rilevabile per lunghi periodi.

- WiFi: Può essere rilevato (e attaccato) su tutta l'area di una casa e persino al di fuori degli edifici, soprattutto con antenne potenziate.

Approfondimento: Un attacco Bluetooth in genere richiede un aggressore in prossimità. Il cracking WiFi è possibile da appartamenti adiacenti o all'esterno di luoghi pubblici, spesso non rilevato.

Comportamenti dell'utente e diversità dei dispositivi

- Bluetooth: Si diffonde sui dispositivi di piccole dimensioni — cuffie, orologi, sensori medici, sistemi audio per auto, dispositivi fitness indossabili “smart”.

- WiFi: Funziona su router, computer, dispositivi mobili, smart TV e hub di automazione domestica.

La portata di Bluetooth si è ora estesa più in profondità nelle applicazioni di salute e sicurezza personali, il che significa che una compromissione potrebbe interessare pacemaker, monitor della pressione sanguigna o serrature dell'auto. Gli attacchi WiFi, al contrario, spesso permettono attacchi laterali su reti domestiche o d'ufficio, minacciando tutto ciò che è collegato allo stesso hotspot.

Complessità dell'attacco

- Bluetooth: La maggior parte degli exploit richiede che il dispositivo sia in modalità rilevabile o che il firmware sia obsoleto. Alcuni attacchi (come BlueBorne) bypassano queste restrizioni, mirando a difetti intrinseci del protocollo.

- WiFi: Gli attaccanti devono catturare pacchetti di handshake; il successo dipende da password deboli o software non aggiornato. Attacchi come Evil Twin non craccano la cifratura ma sfruttano la fiducia e l'errore dell'utente.

Gravità dell'impatto

- Entrambe le tecnologie comportano rischi seri, ma le conseguenze variano notevolmente. Un attacco Bluetooth riuscito potrebbe fornire accesso a comunicazioni private o consentire la manipolazione locale di dispositivi IoT. Un crack WiFi, nel frattempo, potrebbe aprire le porte, rivelando tutti i dati che transitano sulla rete — login web, email o peggio.

Scenari di attacco reali: violazioni Bluetooth in azione

Mettiamo in evidenza l'hacking Bluetooth con scenari moderni che coinvolgono consumatori e organizzazioni:

1. Dispositivo rogue nel trasporto pubblico

Un ricercatore di sicurezza, fiancheggiando come un pendolare medio, nasconde un Raspberry Pi abilitato Bluetooth in uno zaino mentre viaggia su un treno durante l'ora di punta. Il setup automatizzato esegue una scansione dei dispositivi rilevabili, registra nomi di dispositivi sensibili e dettagli dei fornitori, e tenta exploit noti su smartphone e wearable non aggiornati. In meno di un'ora, dozzine di contatti di dispositivi e messaggi di testo vengono sottratti in modo furtivo.

2. Attaccare l'attrezzatura IoT ospedaliera

Gli ambienti medici si affidano sempre di più al Bluetooth per tracciare l'attrezzatura, monitorare i parametri vitali e trasmettere dati dai sensori. In un test recente, i consulenti di cybersecurity hanno scoperto scanner di inventario ospedaliero con codici di abbinamento predefiniti e nessun aggiornamento firmware. Un attaccante simulato si è avvicinato entro la portata e ha intercettato dati di posizione in tempo reale, evidenziando la necessità di una verifica rigorosa dei dispositivi e politiche di patch nel settore sanitario.

3. Spionaggio in sala conferenze

Durante una grande conferenza, un attaccante avvia campagne di Bluejacking e installa un auricolare Bluetooth rogue con un marchio familiare. Gli utenti inconsapevoli che cercano di abbinarsi orientano involontariamente tutto l'audio attraverso l'hardware dell'attaccante, consentendo l'intercettazione — soprattutto nelle sessioni di breakout esecutive.

Incidenti di cracking WiFi di alto profilo

L'adozione diffusa della tecnologia WiFi nelle case, nelle aziende e negli spazi pubblici la rende un obiettivo allettante sia per i massicci attaccanti sia per le operazioni di cyber-spionaggio. Ecco come si svolge il cracking WiFi nel mondo reale.

1. Attacchi ai hotspot WiFi pubblici

Bar, caffè e aeroporti con WiFi aperto sono terreno fertile per lo sfruttamento. Gli attaccanti creano access point “Evil Twin” che imitano SSID legittimi (nomi di rete); quando gli utenti si collegano, il loro traffico non cifrato viene facilmente intercettato. Nel 2018, Avast ha rilevato che il 44% delle informazioni personali degli utenti di WiFi pubblico — dalle email alle credenziali bancarie — poteva essere intercettato in pochi minuti.

2. Spionaggio aziendale e attacchi drive-by

In un celebre caso del 2010 noto come “WarDriving”, i cybercriminali usavano auto dotate di antenne direzionali per percorrere le strade della città, mappando e craccando migliaia di reti aziendali protette da WEP a velocità supersonica. Tecniche simili oggi mirano a deboli password WPA2, con l'obiettivo di violare reti d'ufficio per ottenere informazioni competitive o per installare ransomware.

3. Sfruttamento della casa intelligente

Un recente studio dell'Università del Michigan ha rilevato che più della metà delle reti domestiche intelligenti testate in un quartiere residenziale usavano credenziali predefinite del router o impostazioni WiFi insicure. Una volta che gli attaccanti hanno ottenuto l'accesso, hanno preso il controllo di telecamere di sicurezza, termostati e sistemi di allarme da remoto.

Difendersi dagli attacchi basati su Bluetooth

La mitigazione dei rischi Bluetooth non richiede paranoia, ma richiede abitudini intelligenti e proattive. Considera questi passaggi:

- Aggiorna il firmware regolarmente per tutti i dispositivi Bluetooth, soprattutto quelli con ruoli sensibili.

- Disattiva Bluetooth quando non lo stai utilizzando attivamente — soprattutto in luoghi affollati o non familiari.

- Limita la rilevabilità: imposta i dispositivi su “non rilevabili” a meno che non siano in associazione attiva.

- Monitora i dispositivi abbinati: rimuovi voci obsolete o sospette dalle impostazioni Bluetooth del tuo dispositivo.

- Evita codici PIN predefiniti: cambia sempre il codice di abbinamento predefinito, anche per dispositivi IoT poco conosciuti.

Insider Tip: In viaggio o in luoghi affollati, tieni Bluetooth spento. Molti attacchi, soprattutto automatizzati, sono opportunistici.

Difendersi dal cracking WiFi

Una difesa robusta del WiFi integra qualsiasi regime di sicurezza domestico, d'ufficio o mobile.

- Usa la cifratura WPA3, se supportata, o WPA2 con una password forte e complessa.

- Modifica le credenziali predefinite del router: i diritti di amministratore sono spesso lasciati alle impostazioni di fabbrica, facile bersaglio per gli attaccanti.

- Mantieni aggiornato il firmware del router: imposta promemoria, poiché i produttori di router spesso rilasciano patch critiche in silenzio.

- Disabilita WPS (WiFi Protected Setup): l'accesso a PIN WPS tramite forza bruta rimane una via popolare per i cracker WiFi.

- Nascondi la trasmissione SSID: pur non essendo a prova di errore, ridurre la visibilità della tua rete blocca gli attacchi drive-by da parte dell'opportunista occasionale.

- Uso pubblico cauto: tratta sempre il WiFi pubblico come ostile — preferisci reti cellulari, usa VPN per compiti sensibili ed evita di connetterti automaticamente a reti aperte.

Consiglio da insider: investi in hardware WiFi di alta qualità e moderno. Router economici e obsoleti spesso mancano di misure di sicurezza robuste.

Best Practices per la sicurezza personale e organizzativa

Mentre le difese tecniche hanno importanza, l'elemento umano rimane cruciale. Ecco passi concreti che individui e professionisti della sicurezza possono intraprendere per rafforzare la sicurezza wireless:

Per le persone

- Consapevolezza della sicurezza: controlla regolarmente le notifiche del dispositivo e i suggerimenti di aggiornamento, trattandoli come critici.

- Autenticazione a più fattori (MFA): quando possibile, attiva MFA per i portali WiFi, le app e persino gli schermi di sblocco dei dispositivi.

- Segmentazione della rete: usa reti ospiti per i visitatori e dispositivi della casa intelligente per isolare i dati personali sensibili.

Per le organizzazioni

- Applicazione delle policy: progetta politiche complete sull'uso del wireless — limita Bluetooth ai dispositivi verificati, esegui regolarmente la scansione di punti di accesso non autorizzati.

- Formazione continua: insegna al personale i pericoli dell'abbinamento con dispositivi sconosciuti o dell'adesione a reti WiFi sospette.

- Risposta agli incidenti: avere piani chiari su cosa fare in caso di compromissione di un dispositivo; esercitarsi con esercizi da tavolo che simulano violazioni wireless.

- Inventario dei dispositivi: sapere esattamente quale hardware comunica su Bluetooth o WiFi, soprattutto in settori regolamentati (sanità, finanza, manifatturiero).

La minaccia in evoluzione: Il panorama della sicurezza Bluetooth e WiFi di domani

Le linee tra Bluetooth e WiFi — e le loro vulnerabilità — continuano a sfocarsi. Le tendenze emergenti, dall'IoT guidato dal 5G agli strumenti di hacking alimentati dall'IA, significano che le difese implementate oggi potrebbero diventare obsolete domani.

Gli innovatori in entrambi i campi stanno affrontando questi rischi:

- Bluetooth SIG (Special Interest Group) sta sviluppando una gestione delle chiavi e una cifratura migliorate per le future versioni del protocollo.

- WiFi 6 e WPA3 promettono una maggiore privacy, resistendo a molti attacchi attuali. Tuttavia, la diffusione e l'adozione sono in ritardo, soprattutto per dispositivi a basso costo o legacy.

L'Internet delle cose complica questa sfida. Molti dispositivi domestici “smart”, stampanti, attrezzature mediche e wearables sono costruiti per costi minimi, spesso con poca attenzione al supporto a lungo termine del firmware o alle migliori pratiche di sicurezza. Man mano che questi dispositivi permeano aree sensibili delle nostre vite — controllando serrature, registrando video, monitorando la salute — il loro sfruttamento moltiplica il rischio per la privacy, la sicurezza e anche il benessere fisico.

Consiglio pratico: Verifica sempre se i tuoi dispositivi, sia a casa che al lavoro, continueranno a ricevere aggiornamenti di sicurezza prima dell'acquisto. I fornitori con politiche di aggiornamento trasparenti e forum di supporto attivi sono tipicamente più affidabili.

Nessun singolo strumento o tecnica garantisce la sicurezza, e nessuna rete wireless è assolutamente immune agli aggressori sofisticati. Ma la consapevolezza, le difese a strati e un comportamento informato offrono buone probabilità contro le forme più comuni di sfruttamento di Bluetooth e WiFi.

In definitiva, mantenere i tuoi spazi digitali e fisici sicuri non riguarda temere la tecnologia; riguarda usarla con saggezza. Mentre l'innovazione wireless corre avanti, lascia che vigilanza, istruzione e responsabilità siano le tue prime e migliori linee di difesa.

Valuta il post

Recensioni degli utenti

Altri post in Cybersecurity

Post popolari