Porównanie zagrożeń związanych z hackowaniem Bluetooth i łamaniem zabezpieczeń Wi-Fi

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

19 minuta read Poznaj i porównaj ryzyka oraz metody ataków związanych z hackowaniem Bluetooth i łamaniem zabezpieczeń Wi-Fi we współczesnym cyberbezpieczeństwie. (0 Recenzje)

Porównanie zagrożeń związanych z hakowaniem Bluetooth i łamaniem WiFi

Technologia bezprzewodowa przenika nasze codzienne życie, napędzając wszystko, od słuchawek i smartwatchów po laptopy i podłączone urządzenia domowe. Aż rośnie wygoda użytkowników, rośnie również liczba strategii i narzędzi cyberprzestępców dążących do wykorzystania słabych punktów bezprzewodowego bezpieczeństwa. Wśród różnych zagrożeń hakowanie Bluetooth i łamanie WiFi pozostają dwoma z najważniejszych — i mylonych. W tym artykule prezentujemy fundamentalne różnice między tymi dwoma ryzykami bezprzewodowymi, podkreślamy realne scenariusze ataków i dostarczamy praktyczne wskazówki, które pomogą zabezpieczyć Twoje urządzenia i dane.

Krajobraz bezprzewodowy: Jak Bluetooth i WiFi różnią się

Na pierwszy rzut oka Bluetooth i WiFi mogą wydawać się podobne: oba są standardami umożliwiającymi bezprzewodową komunikację między urządzeniami i oba wykorzystują fale radiowe RF. Jednak pełnią różne funkcje, pracują na różnych poziomach mocy i mają unikalne implikacje bezpieczeństwa.

Bluetooth jest przeznaczony do krótkiego zasięgu, zwykle w granicach 10 metrów, i energooszczędny — idealny do łączenia peryferii takich jak słuchawki douszne, opaski fitness i głośniki. WiFi obejmuje znacznie większe obszary i zapewnia wyższą przepustowość, łącząc laptopy, smartfony i huby inteligentnego domu z Internetem za pomocą sieci lokalnej.

Przykład: Sparowanie smartfona z bezprzewodowym zestawem słuchawkowym to połączenie oparte na Bluetooth, podczas gdy strumieniowanie wideo z laptopa na telewizor przez sieć domową to WiFi.

Modele bezpieczeństwa i powierzchnie ataku dla tych technologii różnią się z założenia, dlatego kluczowe jest analizowanie ich zagrożeń niezależnie przed porównywaniem ich wpływów.

Anatomia hakowania Bluetooth

Hakowanie Bluetooth wykorzystuje luki w protokole Bluetooth lub implementacji urządzenia, często umożliwiając atakującym przechwytywanie, manipulowanie lub wstrzykiwanie danych do połączeń Bluetooth.

Typowe wektory ataku Bluetooth:

- Bluejacking: Atakujący wysyłają niezamówione wiadomości do pobliskich urządzeń Bluetooth. Choć to głównie niedogodność, może być wykorzystywane do phishingu.

- Bluesnarfing: Wymaga obejścia uwierzytelniania, aby nielegalnie uzyskać dostęp do informacji na urządzeniu ofiary, takich jak kontakty i wiadomości tekstowe.

- Bluebugging: Daje atakującemu pełną kontrolę nad urządzeniem, umożliwiając takie działania jak wykonywanie połączeń, wysyłanie wiadomości lub podsłuchiwanie rozmów.

- Bluetooth Low Energy (BLE) Attacks: Wykorzystują słabości w energooszczędnych urządzeniach IoT, często pozbawionych solidnych implementacji bezpieczeństwa.

Znany przykład: atak BlueBorne

W 2017 roku badacze z firmy Armis Labs odkryli BlueBorne — zestaw podatności wpływających na miliardy urządzeń z obsługą Bluetooth. BlueBorne umożliwiało atakującym zasięgu Bluetooth zdalne wykonanie kodu, podsłuchiwanie komunikacji i rozprzestrzenianie złośliwego oprogramowania. Co ważne, nie było wymaganego parowania ani interakcji z urządzeniem ofiary.

Według Armis, ponad 5,3 miliarda urządzeń było podatnych w momencie pierwszego ujawnienia BlueBorne. Chociaż łatki zostały szybko opracowane, niezałatane urządzenia pozostają podatne na eksploatację także wiele lat później.

Narzędzia do hakowania Bluetooth

Atakujący często używają narzędzi takich jak Bluesnarfer, Bluediving i BlueMaho, aby zautomatyzować wykrywanie i eksploatację. Przenośne zestawy ataków opartych na Raspberry Pi, wyposażone w te narzędzia, mieszczą się w plecaku, co ułatwia wykonywanie niskoprofilowych ataków Bluetooth w miejscach publicznych.

Mechanika łamania WiFi

Łamanie WiFi celuje w poufność i integralność danych sieci bezprzewodowej — zwykle w celu wyłudzenia danych uwierzytelniających, wstrzykiwania złośliwego oprogramowania lub przechwytywania poufnych informacji.

Kluczowe strategie ataków WiFi:

- Przechwytywanie pakietów: Narzędzia takie jak

Wiresharkprzechwytują niezaszyfrowany ruch, co może ujawniać hasła lub poufne dokumenty transmitowane w sieci. - Łamanie WEP: Starsze sieci wykorzystujące WEP (Wired Equivalent Privacy) można złamać w kilka minut przy użyciu ataków brute-force z powodu słabego planowania kluczy i ponownego użycia IV.

- Łamanie WPA/WPA2 PSK: Bardziej nowoczesne, ale wciąż podatne, jeśli hasła są słabe. Atakujący zmuszają urządzenia do ponownego połączenia, przechwytują tzw. four-way handshake i używają ataków słownikowych do odgadnięcia hasła.

- Evil Twin/Man-in-the-Middle: Atakujący ustanawia oszukańczy punkt dostępu WiFi naśladujący prawidłową sieć, wprowadzając użytkowników w błąd, by się połączyli i kradli dane lub dane uwierzytelniające.

KRACK

W 2017 roku atak KRACK zszokował użytkowników WiFi na całym świecie. KRACK wykorzystuje słabości w procesie wymiany kluczy protokołu WPA2, umożliwiając atakującym będącym w zasięgu deszyfrowanie wielu rodzajów wcześniej zabezpieczonego ruchu bezprzewodowego. Ta podatność dotyczyła niemal każdego urządzenia podłączającego się do WPA2 — routerów, laptopów, smartfonów, a nawet urządzeń IoT.

Narzędzia do łamania WiFi

Narzędzia takie jak Aircrack-ng, Reaver i Fluxion ułatwiają wykrywanie sieci, przechwytywanie pakietów i łamanie kluczy. Z gotowych zestawów adapterów USB WiFi mogą przekształcić dowolny laptop w potężne narzędzie hakujące — co ilustruje jak dostępne stało się łamanie WiFi.

Bluetooth vs. WiFi: Porównanie powierzchni ataku

Chociaż zarówno Bluetooth, jak i WiFi działają w spektrum bezprzewodowym, ich wrodzone różnice projektowe kształtują ryzyko, które niosą, oraz typy atakujących, którzy je przyciągają.

Zasięg i narażenie

- Bluetooth: Zwykle ograniczony do 10 metrów, a nowoczesne urządzenia rzadko wysyłają większość danych w trybie wykrywania przez dłuższy czas.

- WiFi: Może być wykryty (i atakowany) w całym zasięgu domu, a nawet poza budynkami, zwłaszcza przy wzmocnionych antenach.

Wniosek: Atak Bluetooth zwykle wymaga atakującego w bliskiej odległości. Łamanie WiFi jest możliwe z sąsiednich mieszkań lub z zewnątrz miejsc publicznych, często bez wykrycia.

Użytkownik i różnorodność urządzeń

- Bluetooth: Rozprzestrzenia się w małych urządzeniach — słuchawki, zegarki, czujniki medyczne, systemy audio w samochodach, sportowe urządzenia noszone.

- WiFi: Działa na routerach, komputerach, urządzeniach mobilnych, telewizorach inteligentnych i hubach automatyki domowej.

Zasięg Bluetootha teraz sięga głębiej w zastosowania zdrowotne i bezpieczeństwo osobiste, co oznacza że kompromis może dotknąć rozruszników serca, monitorów ciśnienia krwi lub zamków samochodowych. WiFi hacki, z kolei, często umożliwiają ataki boczne w sieciach domowych lub biurowych, grożąc wszystkim podłączonym do tego samego hotspotu.

Złożoność ataku

- Bluetooth: Większość exploitów wymaga, by urządzenie było w trybie wykrywania lub posiadało przestarzałe oprogramowanie układowe. Niektóre ataki, takie jak BlueBorne, omijają te ograniczenia, celując w wady samego protokołu.

- WiFi: Atakujący muszą przechwycić pakiety handshake; powodzenie zależy od słabych haseł lub niezałatanego oprogramowania. Ataki takie jak Evil Twin nie łamią szyfrowania, lecz wykorzystują zaufanie i błąd użytkownika.

Skutki i ciężar zagrożeń

Obie technologie niosą poważne ryzyko, ale konsekwencje różnią się znacznie. Udany atak Bluetooth może uzyskać dostęp do prywatnych komunikacji lub umożliwić lokalną manipulację urządzeniami IoT. Natomiast łamanie WiFi mogłoby otworzyć wrota, ujawniając wszystkie dane przemieszczające się w sieci — loginy do stron, e-maile lub jeszcze gorsze.

Scenariusze ataków w realnym świecie: naruszenia Bluetooth w praktyce

Przeanalizujmy hakowanie Bluetooth na współczesnych scenariuszach obejmujących konsumentów i organizacje:

1. Nieautoryzowane urządzenie w transporcie publicznym

Badacz bezpieczeństwa, udający zwykłego pasażera, ukrywa Bluetooth-enabled Raspberry Pi w plecaku podczas jazdy pociągiem w godzinach szczytu. Zautomatyzowany zestaw skanuje urządzenia w trybie wykrywania, zapisuje wrażliwe nazwy urządzeń i szczegóły dostawców oraz próbuje znane eksploity na niezałatanych smartfonach i noszonych urządzeniach. W niecałą godzinę kilkadziesiąt kontaktów urządzeń i wiadomości tekstowych zostaje potajemnie wykradzionych.

2. Atak na sprzęt IoT w szpitalu

Środowiska medyczne coraz częściej polegają na Bluetooth w śledzeniu sprzętu, monitorowaniu parametrów życiowych i przesyłaniu danych czujników. W niedawnym teście konsultanci ds. cyberbezpieczeństwa wykryli w szpitalu skanery inwentarza z domyślnymi kodami parowania i bez aktualizacji oprogramowania układowego. Symulowany atakujący wszedł w zasięg i przechwycił dane lokalizacyjne w czasie rzeczywistym, podkreślając potrzebę rygorystycznego audytu urządzeń i polityk aktualizacji w opiece zdrowotnej.

3. Szpiegostwo w sali konferencyjnej

Na dużej konferencji atakujący rozpoczyna kampanie Bluejacking i konfiguruje oszukańczy zestaw Bluetooth z rozpoznawalną marką. Nieświadomi użytkownicy próbujący parować nieświadomie przekierowują cały dźwięk przez sprzęt atakującego, umożliwiając podsłuchiwanie — zwłaszcza w sesjach roboczych dla kadry kierowniczej.

Najbardziej głośne incydenty łamania WiFi

Powszechne zastosowanie technologii WiFi w domach, firmach i przestrzeniach publicznych czyni z niej kuszący cel zarówno dla masowych atakujących, jak i operacji cyberwywiadowczych. Oto jak przebiega łamanie WiFi w świecie rzeczywistym.

1. Ataki na publiczne hotspoty WiFi

Kawiarnie i lotniska z otwartym WiFi są podatne na wykorzystanie. Atakujący tworzą punkty dostępu, które imitują legalne SSID (nazwy sieci); gdy użytkownicy łączą się, ich niezaszyfrowany ruch jest łatwo przechwytywany. W 2018 roku firma Avast stwierdziła, że 44% osobistych informacji użytkowników publicznego WiFi — od e-maili po dane z kont bankowych — może być przechwyconych w kilka minut.

2. Szpiegostwo korporacyjne i ataki drive-by

W słynnym w 2010 roku przypadku znanym jako WarDriving cyberprzestępcy używali samochodów wyposażonych w kierunkowe anteny, aby przemieszczać się po ulicach miasta, mapując i łamiąc tysiące sieci firmowych zabezpieczonych WEP z błyskawiczną prędkością. Podobne techniki dziś celują w słabe hasła WPA2, dążąc do przełamania sieci biurowych w celach wywiadu konkurencyjnego lub instalowania ransomware.

3. Exploitation inteligentnego domu

Niedawne badanie Uniwersytetu w Michigan wykazało, że ponad połowa testowanych sieci inteligentnego domu w dzielnicach mieszkalnych używa domyślnych danych logowania do routera lub niebezpiecznych ustawień WiFi. Gdy atakujący uzyskali dostęp, przejęli zdalnie kontrolę nad kamerami bezpieczeństwa, termostatami i systemami alarmowymi.

Obrona przed atakami opartymi na Bluetooth

Łagodzenie ryzyka związanego z Bluetooth nie wymaga paranoi, ale wymaga przemyślanych, proaktywnych nawyków. Rozważ następujące kroki:

- Zaktualizuj oprogramowanie układowe regularnie dla wszystkich urządzeń z obsługą Bluetooth, zwłaszcza tych o wrażliwej funkcji.

- Wyłącz Bluetooth, gdy go nie używasz aktywnie — zwłaszcza w zatłoczonych, nieznanych przestrzeniach.

- Ogranicz wykrywalność: Ustaw urządzenia na nieodkrywalne, chyba że są aktywnie parowane.

- Monitoruj sparowane urządzenia: Usuń nieaktualne lub podejrzane wpisy z ustawień Bluetooth swojego urządzenia.

- Unikaj domyślnych kodów PIN: Zawsze zmieniaj domyślny kod parowania, nawet dla rzadkich urządzeń IoT.

Wskazówka eksperta: W podróży lub w zatłoczonych miejscach wyłącz Bluetooth. Wiele ataków, zwłaszcza automatycznych, ma charakter oportunistyczny.

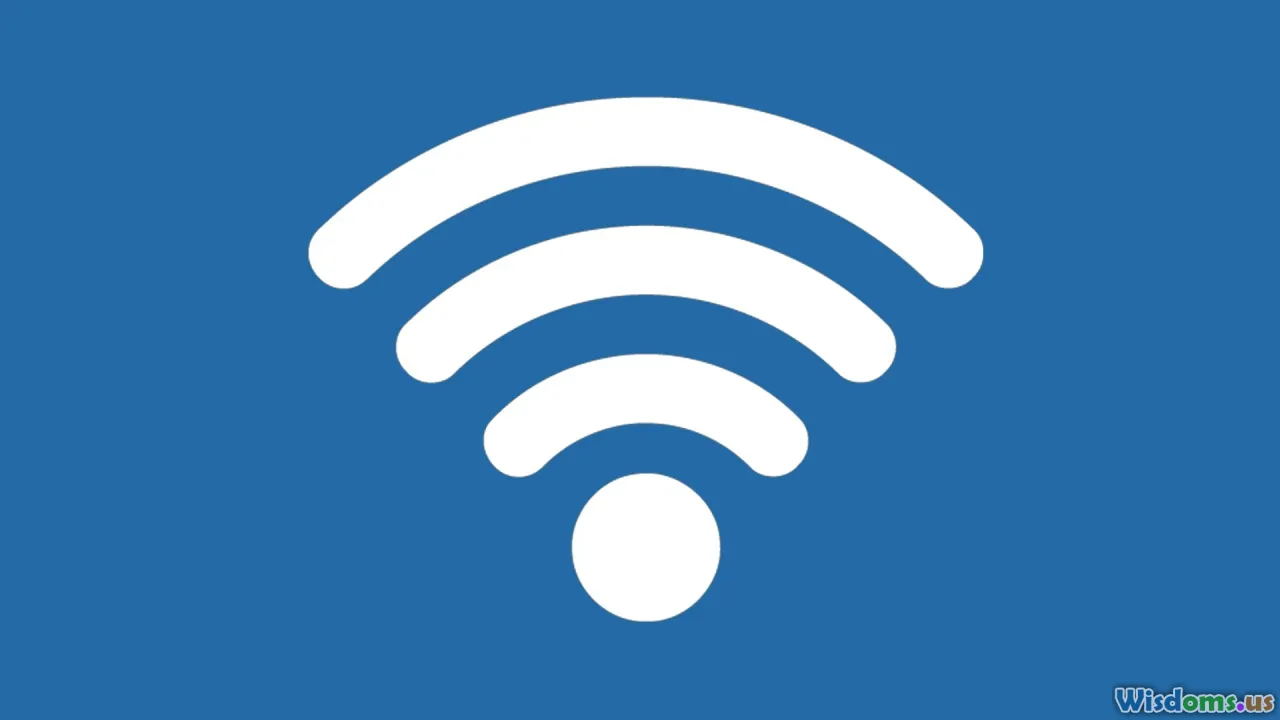

Obrona przed łamaniem WiFi

Solidarna obrona WiFi uzupełnia każdy zestaw zabezpieczeń domowych, biurowych lub mobilnych.

- Używaj szyfrowania WPA3, jeśli jest obsługiwane, lub WPA2 z silnym, złożonym hasłem.

- Zmień domyślne dane logowania do routera: Uprawnienia administracyjne często pozostają ustawione na ustawienia fabryczne, co czyni je łatwym celem dla atakujących.

- Aktualizuj oprogramowanie routera: Ustaw przypomnienia, ponieważ producenci routerów często wydają krytyczne poprawki bez powiadomienia.

- Wyłącz WPS (WiFi Protected Setup): Brute-force PINów WPS pozostaje popularnym sposobem ataków na WiFi.

- Ukryj nadawanie SSID: Choć nie da się temu całkowicie zapobiec, zmniejszenie widoczności sieci blokuje ataki drive-by przez przypadkowego oportunistę.

- Ostrożne użycie w miejscach publicznych: Zawsze traktuj publiczne WiFi jako wroga — preferuj sieci komórkowe, używaj VPN do poufnych zadań i unikaj automatycznego łączenia z otwartymi sieciami.

Wskazówka eksperta: Zainwestuj w wysokiej jakości, nowoczesny sprzęt WiFi. Tanie, przestarzałe routery często nie posiadają solidnych zabezpieczeń.

Najlepsze praktyki bezpieczeństwa osobistego i organizacyjnego

Podczas gdy obrony techniczne mają znaczenie, czynnik ludzki pozostaje kluczowy. Oto konkretne kroki, które osoby i profesjonaliści ds. bezpieczeństwa mogą podjąć, aby wzmocnić bezpieczeństwo bezprzewodowe:

Dla osób

- Świadomość bezpieczeństwa: Regularnie zwracaj uwagę na powiadomienia urządzeń i sugestie aktualizacji, traktując je jako krytyczne.

- Wielostopniowa uwierzytelnianie: Kiedykolwiek to możliwe, włącz MFA dla portali WiFi, aplikacji i nawet ekranów odblokowywania urządzeń.

- Segmentacja sieci: Używaj sieci gościnnych dla odwiedzających i urządzeń smart home, aby izolować wrażliwe dane osobiste.

Dla organizacji

- Egzekwowanie polityk: Projektuj kompleksowe zasady korzystania z sieci bezprzewodowej — ogranicz Bluetooth do zweryfikowanych urządzeń, regularnie skanuj w poszukiwaniu nielegalnych punktów dostępu.

- Ciągłe szkolenia: Ucz pracowników o zagrożeniach związanych z łączeniem z nieznanych urządzeń lub dołączaniem do podejrzanych sieci WiFi.

- Reakcja na incydenty: Miej jasne plany dotyczące działania w przypadku kompromitacji urządzeń; ćwicz scenariusze symulujące naruszenia bezprzewodowe.

- Inwentaryzacja urządzeń: Precyzyjnie wiedzieć, jaki sprzęt komunikuje się przez Bluetooth lub WiFi, zwłaszcza w branżach regulowanych (ochrona zdrowia, finanse, produkcja).

Rozwijający się zagrożenie: Jutrzejszy krajobraz bezpieczeństwa Bluetooth i WiFi

Granice między Bluetooth a WiFi — oraz ich podatności — nadal zacierają się. Wschodzące trendy, od IoT napędzanych przez 5G po narzędzia hakowania oparte na sztucznej inteligencji, oznaczają, że obrony wdrożone dziś mogą stać się przestarzałe jutro.

Innowatorzy w obu dziedzinach zajmują się tymi ryzykami:

- Bluetooth SIG (Special Interest Group) pracuje nad ulepszonym zarządzaniem kluczami i szyfrowaniem dla przyszłych wersji protokołu.

- WiFi 6 i WPA3 obiecują większą prywatność, opierając się wielu obecnym atakom. Jednak wdrożenie i adopcja pozostają w tyle, zwłaszcza dla tanich lub starszych urządzeń.

Internet Rzeczy potęguje to wyzwanie. Wiele smart urządzeń domowych, drukarek, sprzętu medycznego i noszonych urządzeń jest projektowanych z myślą o najniższym koszcie, często z minimalnym uwzględnieniem długoterminowego wsparcia oprogramowania układowego lub najlepszych praktyk bezpieczeństwa. Gdy te urządzenia przenikają do wrażliwych obszarów naszego życia — do sterowania zamkami, nagrywania wideo, monitorowania zdrowia — ich wykorzystanie multiplikuje ryzyko dla prywatności, bezpieczeństwa, a nawet fizycznego dobrostanu.

Praktyczna rada: Zawsze sprawdzaj, czy twoje urządzenia, czy to w domu czy w pracy, będą nadal otrzymywać aktualizacje zabezpieczeń przed zakupem. Dostawcy z przejrzystymi politykami aktualizacji i aktywnymi forami wsparcia zwykle są bardziej godni zaufania.

Żaden pojedynczy narzędzie ani technika nie gwarantuje bezpieczeństwa, a żaden bezprzewodowy łącze nie jest całkowicie odporny na wyrafinowanych atakujących. Ale świadomość, wielowarstwowe zabezpieczenia i poinformowane zachowanie oferują silne szanse przeciwko najczęstszym formom eksploatacji Bluetooth i WiFi.

Ostatecznie, upewnienie się, że twoje cyfrowe i fizyczne przestrzenie są bezpieczne, nie polega na lęku przed technologią; chodzi o jej mądre wykorzystanie. W miarę jak bezprzewodowe innowacje pędzą do przodu, niech czujność, edukacja i odpowiedzialność będą pierwszymi i najlepszymi liniami obrony.

Oceń post

Opinie użytkowników

Inne posty w Cyberbezpieczeństwo

Inne posty w Hacking

Popularne posty