Comparando hackeamento de Bluetooth e quebra de Wi-Fi: ameaças

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

22 minuto lido Explore e compare os riscos e métodos de ataque associados ao hackeamento de Bluetooth e à quebra de Wi-Fi na cibersegurança moderna. (0 Avaliações)

Comparando Ameaças de Hackeamento por Bluetooth e Cracking de WiFi

A tecnologia sem fio está entrelaçada em nossas vidas diárias, alimentando tudo, desde fones de ouvido e smartwatches até laptops e dispositivos domésticos conectados. No entanto, à medida que essas conveniências se multiplicam, também aumentam as estratégias e as ferramentas dos cibercriminosos que buscam explorar vulnerabilidades sem fio. Entre as várias ameaças, o hacking de Bluetooth e a quebra de WiFi permanecem duas das mais relevantes — e mal compreendidas. Neste artigo, vamos decompor as diferenças fundamentais entre esses dois riscos sem fio, destacar cenários de ataque do mundo real e oferecer orientações práticas para ajudar você a proteger seus dispositivos e dados.

O Panorama Sem Fio: Como Bluetooth e WiFi Diferem

À primeira vista, Bluetooth e WiFi podem parecer semelhantes: ambos são padrões que permitem comunicação sem fio entre dispositivos, e ambos utilizam ondas de radiofrequência (RF). No entanto, eles servem a propósitos distintos, operam em níveis de potência diferentes e têm implicações de segurança únicas.

Bluetooth é projetado para comunicação de curto alcance, normalmente dentro de 10 metros, e é energeticamente eficiente — perfeito para conectar periféricos como fones de ouvido, rastreadores de fitness e alto-falantes. WiFi cobre áreas muito maiores e oferece maior largura de banda, conectando laptops, smartphones e hubs de casa inteligente à internet via uma rede local (LAN).

Exemplo: Emparelhar seu smartphone com um headset sem fio é uma conexão baseada em Bluetooth, enquanto transmitir vídeo do seu laptop para a sua TV pela rede doméstica usa WiFi.

Os modelos de segurança e as superfícies de ataque dessas tecnologias são diferentes por design, tornando vital analisar suas ameaças de forma independente antes de comparar seus impactos.

Anatomia do Hackeamento Bluetooth

O hackeamento por Bluetooth explora vulnerabilidades no protocolo Bluetooth ou na implementação do dispositivo, frequentemente permitindo que invasores interceptem, manipulem ou injetem dados em conexões Bluetooth.

Vetores de Ataque Comuns no Bluetooth:

- Bluejacking: Invasores enviam mensagens não solicitadas para dispositivos Bluetooth próximos. Embora seja principalmente um incômodo, pode ser usado para phishing.

- Bluesnarfing: Requer contornar a autenticação para acessar ilicitamente informações em um dispositivo-alvo, como listas de contatos e mensagens de texto.

- Bluebugging: Concede ao invasor pleno controle sobre um dispositivo, permitindo ações como fazer chamadas, enviar mensagens ou ouvir conversas.

- Bluetooth Low Energy (BLE) Attacks: Exploram fraquezas em dispositivos IoT de baixo consumo, muitas vezes sem implementações de segurança robustas.

Exemplo Notável: o ataque BlueBorne

Em 2017, pesquisadores de segurança da Armis Labs descobriram o BlueBorne — um conjunto de vulnerabilidades que afetam bilhões de dispositivos com Bluetooth. O BlueBorne permitia que invasores dentro do alcance do Bluetooth executassem código remotamente, espionassem comunicações e propagassem malware. Importante: não era necessário emparelhar ou interagir com o dispositivo vítima.

Segundo a Armis, mais de 5,3 bilhões de dispositivos eram vulneráveis quando o BlueBorne foi divulgado pela primeira vez. Embora patches tenham sido rapidamente desenvolvidos, dispositivos sem atualização permanecem vulneráveis à exploração anos depois.

Ferramentas de Hackeamento Bluetooth

Invasores costumam usar ferramentas como Bluesnarfer, Bluediving e BlueMaho para automatizar a descoberta e exploração. Kits de ataque portáteis baseados em Raspberry Pi, carregados com essas ferramentas, podem caber em uma mochila, tornando ataques Bluetooth de baixo perfil e baseados na localização fáceis de executar em áreas públicas.

A Mecânica da Quebra de WiFi

A quebra de WiFi mira o segredo e a integridade dos dados da rede sem fio — normalmente com o objetivo de coletar credenciais, injetar malware ou interceptar informações sensíveis. A ameaça principal reside em comprometer roteadores sem fio e sua criptografia.

Estratégias Essenciais de Ataque ao WiFi:

- Packet Sniffing: Ferramentas como

Wiresharkcapturam tráfego não criptografado, possivelmente revelando senhas ou documentos sensíveis transmitidos pela rede. - WEP Cracking: Redes legadas que usam WEP (Wired Equivalent Privacy) podem ser quebradas em minutos usando ataques de força bruta devido ao fraco agendamento de chaves e à reutilização de IV.

- Cracking WPA/WPA2 PSK: Mais moderno, mas ainda vulnerável se as senhas forem fracas. Invasores induzem dispositivos a reconectar, capturam o handshake de quatro vias e usam ataques de dicionário para adivinhar a senha.

- Evil Twin/Man-in-the-Middle: O invasor configura um ponto de acesso WiFi falso imitando uma rede legítima, enganando os usuários para se conectarem e roubarem dados ou credenciais.

Exemplo Notável: KRACK

Em 2017, o ataque KRACK chocou usuários de WiFi em todo o mundo. KRACK explora fraquezas no processo de handshake do protocolo WPA2, permitindo que invasores dentro do alcance descriptografem muitos tipos de tráfego sem fio anteriormente seguro. Essa vulnerabilidade afetou quase todos os dispositivos conectados via WPA2 — roteadores, laptops, smartphones e até dispositivos IoT.

Ferramentas de Quebra de WiFi

Ferramentas como Aircrack-ng, Reaver e Fluxion facilitam a descoberta de redes, a captura de pacotes e a quebra de chaves. Adaptadores USB de WiFi prontos para uso podem transformar qualquer laptop em um dispositivo de hacking potente — ilustrando o quão acessível a quebra de WiFi se tornou.

Bluetooth vs. WiFi: Comparando a Superfície de Ataque

Embora ambos Bluetooth e WiFi operem em espectros sem fio, suas diferenças de design inerentes moldam os riscos que carregam e os tipos de atacantes que atraem.

Alcance e Exposição

- Bluetooth: Normalmente limitado a 10 metros, com dispositivos modernos raramente transmitindo a maior parte dos dados no modo descoberto por longos períodos.

- WiFi: Pode ser visto (e atacado) por toda a área da casa e até fora de edifícios, especialmente com antenas ampliadas.

Observação: Um ataque Bluetooth geralmente requer que o invasor esteja próximo. A quebra de WiFi pode ocorrer a partir de apartamentos adjacentes ou de locais públicos externos, muitas vezes sem detecção.

Comportamento do Usuário e Diversidade de Dispositivos

- Bluetooth: Se multiplica em dispositivos pequenos — fones de ouvido, relógios, sensores médicos, áudio de carro, wearables de fitness inteligentes.

- WiFi: Opera em roteadores, computadores, dispositivos móveis, smart TVs e hubs de automação doméstica.

O alcance do Bluetooth agora se estende mais profundamente em aplicações de saúde e segurança pessoais, o que significa que uma violação pode afetar marcapassos, monitores de pressão arterial ou travas de carro. WiFi, por outro lado, ataques laterais em redes domésticas ou de escritório, ameaçando tudo conectado ao mesmo hotspot.

Complexidade de Ataque

-

Bluetooth: A maioria das explorações exige que o dispositivo esteja no modo de descoberta ou tenha firmware desatualizado. Alguns ataques (como o BlueBorne) contornam essas restrições, mirando falhas no protocolo subjacente.

-

WiFi: Os invasores precisam capturar pacotes de handshake; o sucesso depende de senhas fracas ou de software não atualizado. Ataques como Evil Twin não quebram criptografia, mas exploram confiança e erro do usuário.

Gravidade do Impacto

Ambas as tecnologias apresentam riscos sérios, mas as consequências variam bastante. Um ataque Bluetooth bem-sucedido pode conceder acesso a comunicações privadas ou permitir a manipulação local de dispositivos IoT. Já a quebra de WiFi, por sua vez, pode abrir as comportas, revelando todos os dados que se movem pela rede — logins de sites, e-mails, ou pior.

Cenários de Ataque do Mundo Real: Violações de Bluetooth em Ação

Vamos esclarecer o hacking de Bluetooth com cenários atuais envolvendo consumidores e organizações:

1. Dispositivo suspeito em transporte público

Um pesquisador de segurança, se passando por um usuário comum, esconde um Raspberry Pi com Bluetooth em uma mochila enquanto viaja de trem no horário de pico. A configuração automatizada faz varredura de dispositivos detectáveis, registra nomes de dispositivos sensíveis e detalhes de fornecedores, e tenta exploits conhecidos em smartphones e wearables sem atualizações. Em menos de uma hora, dezenas de contatos de dispositivos e mensagens de texto são sutilmente extraídos.

2. Ataque ao equipamento IoT de hospital

Ambientes médicos contam cada vez mais com Bluetooth para rastrear equipamentos, monitorar sinais vitais e transmitir dados de sensores. Em um teste recente, consultores de cibersegurança descobriram scanners de inventário de hospital com códigos de emparelhamento padrão e sem atualizações de firmware. Um invasor simulado esteve dentro do alcance e interceptou dados de localização em tempo real, destacando a necessidade de auditoria rigorosa de dispositivos e políticas de patch na área de saúde.

3. Espionagem em Sala de Conferência

Em uma grande conferência, um invasor lança campanhas de Bluejacking e configura um headset Bluetooth clandestino com o nome de uma marca familiar. Usuários desavisados que tentam emparelhar, inadvertidamente, direcionam todo o áudio para o hardware do atacante, permitindo espionagem — especialmente nas sessões de reunião de executivos.

Incidentes de Cracking de WiFi de Alto Perfil

A adoção generalizada da tecnologia WiFi em residências, empresas e espaços públicos a torna um alvo atraente tanto para atacantes em massa quanto para operações de ciberespionagem. É assim que a quebra de WiFi se desenrola no mundo real.

1. Ataques a hotspots de WiFi públicos

Lojas de café e aeroportos com WiFi aberto são propícios à exploração. Os atacantes criam pontos de acesso Evil Twin que imitam SSIDs legítimos (nomes de rede); quando os clientes se conectam, seu tráfego não criptografado é facilmente coletado. Em 2018, a empresa de segurança Avast descobriu que 44% das informações pessoais de usuários de WiFi público — desde e-mails até credenciais bancárias — podiam ser interceptadas em minutos.

2. Espionagem corporativa e ataques drive-by

Em um caso amplamente conhecido de 2010, conhecido como WarDriving, os cybercriminosos usaram carros equipados com antenas direcionais para percorrer as ruas da cidade, mapear e quebrar milhares de redes empresaria protegidas por WEP em velocidade extraordinária. Técnicas semelhantes hoje visam senhas WPA2 fracas, com o objetivo de invadir redes de escritório para obter inteligência competitiva ou instalar ransomware.

3. Exploração de casas inteligentes

Um estudo recente da University of Michigan descobriu que mais da metade das redes de casas inteligentes testadas em um bairro residencial utilizavam credenciais padrão de roteador ou configurações de WiFi inseguras. Uma vez que os invasores obtiveram acesso, eles assumiram o controle de câmeras de segurança, termostatos e sistemas de alarme remotamente.

Defendendo-se contra ataques baseados em Bluetooth

Mitigar os riscos do Bluetooth não requer paranoia, mas exige hábitos inteligentes e proativos. Considere estas etapas:

- Atualizar o firmware regularmente para todos os dispositivos com Bluetooth, especialmente aqueles com funções sensíveis.

- Desative o Bluetooth quando não estiver ativo — especialmente em espaços lotados e desconhecidos.

- Limitar a descoberta: Defina os dispositivos para o modo não descoberto, a menos que estejam emparelhando ativamente.

- Monitorar dispositivos pareados: Remova entradas obsoletas ou suspeitas das configurações de Bluetooth do seu dispositivo.

- Evite códigos PIN padrão: Sempre altere o código de emparelhamento padrão, mesmo para dispositivos IoT menos conhecidos.

Dica interna: Em viagens ou em locais movimentados, mantenha o Bluetooth desligado. Muitos ataques, especialmente automatizados, são oportunistas.

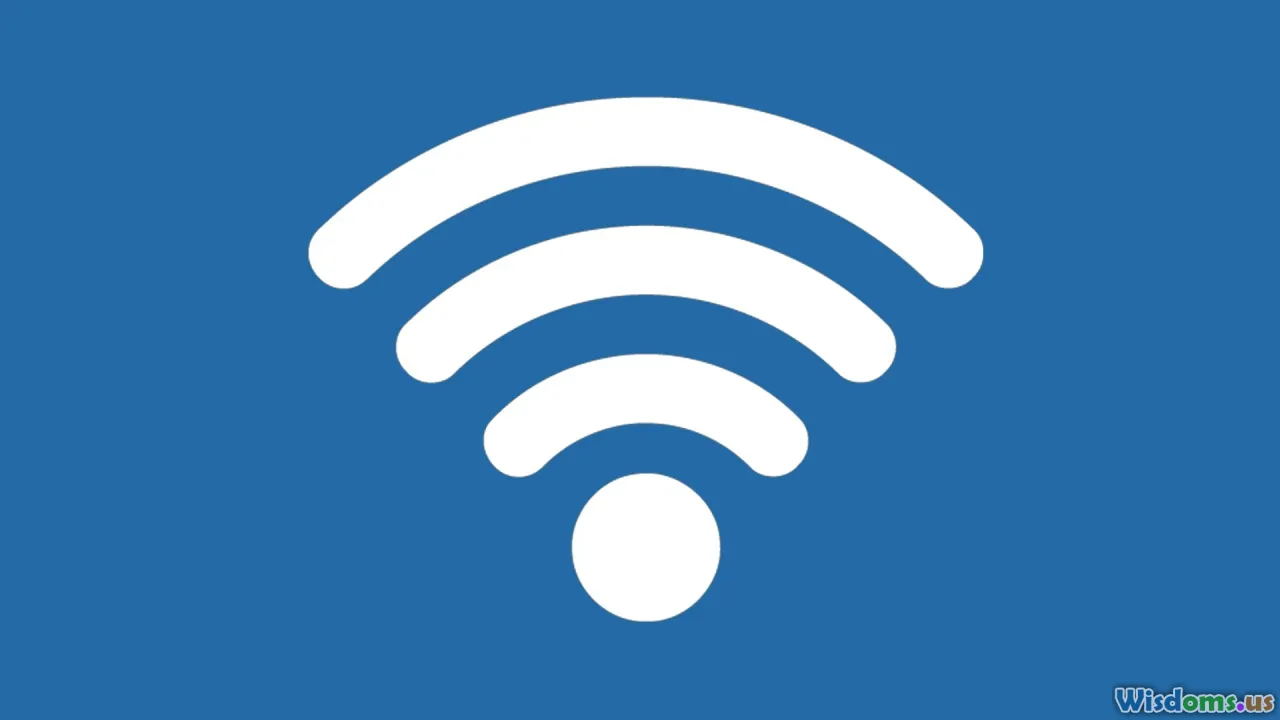

Defendendo-se contra a Quebra de WiFi

Uma defesa sólida de WiFi complementa qualquer regime de segurança doméstico, empresarial ou móvel.

- Use criptografia WPA3, se suportado, ou WPA2 com uma senha forte e complexa.

- Altere as credenciais padrão do roteador: Direitos administrativos costumam ficar nas configurações de fábrica, presas fáceis para invasores.

- Mantenha o firmware do roteador atualizado: Defina lembretes, pois os fabricantes de roteadores costumam lançar patches críticos silenciosos.

- Desative o WPS (WiFi Protected Setup): Forçar PINs do WPS continua sendo uma via popular para crackers de WiFi.

- Esconder a transmissão do SSID: Embora não seja infalível, reduzir a visibilidade da sua rede bloqueia ataques oportunistas de passagem.

- Uso público cauteloso: Sempre trate o WiFi público como hostil — prefira redes celulares, use VPNs para tarefas sensíveis e evite conectar automaticamente a redes abertas.

Dica interna: Invista em hardware de WiFi de alta qualidade e moderno. Roteadores baratos e desatualizados costumam carecer de medidas de segurança robustas.

Melhores Práticas para Segurança Pessoal e Organizacional

Embora as defesas técnicas importem, o elemento humano continua crucial. Aqui estão passos acionáveis que indivíduos e profissionais de segurança podem adotar para reforçar a segurança sem fio:

Para Indivíduos

- Conscientização de Segurança: Preste atenção regularmente às notificações do dispositivo e às sugestões de atualização, tratando-as como críticas.

- Autenticação Multifator (MFA): Sempre que possível, ative MFA para portais de WiFi, aplicativos e até para as telas de desbloqueio de dispositivos.

- Segmentação de Rede: Use redes de convidados para visitantes e dispositivos de casa inteligente para isolar dados pessoais sensíveis.

Para Organizações

- Aplicação de Políticas: Desenhe políticas abrangentes de uso sem fio — restrinja o Bluetooth a dispositivos confiáveis, verifique regularmente pontos de acesso rogue.

- Treinamento Contínuo: Ensine a equipe sobre os perigos de emparelhar com dispositivos desconhecidos ou de se conectarem a redes WiFi suspeitas.

- Resposta a Incidentes: Tenha planos claros do que fazer em caso de comprometimento do dispositivo; pratique exercícios de mesa simulando violações sem fio.

- Inventário de Dispositivos: Saiba exatamente qual hardware se comunica via Bluetooth ou WiFi, especialmente em indústrias regulamentadas (saúde, finanças, manufatura).

A Ameaça em Evolução: O Panorama de Segurança de Bluetooth e WiFi de Amanhã

As linhas entre Bluetooth e WiFi — e suas vulnerabilidades — continuam a se confundir. Tendências emergentes, desde IoT impulsionado pelo 5G até ferramentas de hacking alimentadas por IA, significam que defesas implementadas hoje podem tornar-se obsoletas amanhã. Inovadores em ambos os campos estão enfrentando esses riscos:

- Bluetooth SIG (Special Interest Group) está desenvolvendo um gerenciamento de chaves aprimorado e criptografia para futuras versões de protocolo.

- WiFi 6 e WPA3 prometem maior privacidade, resistindo a muitos ataques atuais. No entanto, a implementação e adoção ficam defasadas, especialmente para dispositivos de baixo custo ou legados. A Internet das Coisas agrava esse desafio. Muitos dispositivos domésticos 'inteligentes', impressoras, equipamentos médicos e wearables são criados com o menor custo, muitas vezes com pouca atenção ao suporte de firmware de longo prazo ou às melhores práticas de segurança. À medida que eles permeiam áreas sensíveis de nossas vidas — controlando fechaduras, gravando vídeo, monitorando a saúde — a exploração deles multiplica o risco para a privacidade, segurança e até o bem-estar físico.

Conselho Prático: Sempre verifique se seus dispositivos, seja em casa ou no trabalho, continuarão recebendo atualizações de segurança antes de comprar. Fornecedores com políticas de atualização transparentes e fóruns de suporte ativos costumam ser mais confiáveis.

Nenhuma ferramenta ou técnica única garante segurança, e nenhuma rede sem fio é absolutamente imune a atacantes sofisticados. Mas a conscientização, defesas em camadas e comportamento informado oferecem boas chances contra as formas mais comuns de exploração de Bluetooth e WiFi.

Em última análise, manter seus espaços digitais e físicos seguros não é sobre temer a tecnologia; é sobre usá-la com sabedoria. À medida que a inovação sem fio avança rápido, que a vigilância, a educação e a responsabilidade sejam suas primeiras e melhores linhas de defesa.

Avaliar o post

Avaliações de usuários

Outros posts em Cibersegurança

Posts populares