Bluetooth hackleme ve WiFi kırma tehditlerini karşılaştırmak

(Comparing Bluetooth Hacking and WiFi Cracking Threats)

{19 dakika} okundu Günümüz siber güvenliğinde Bluetooth hackleme ve WiFi kırma ile ilişkili riskleri ve saldırı yöntemlerini keşfedin ve karşılaştırın. (0 Yorumlar)

Bluetooth Hackleme ve WiFi Kırma Tehditlerini Karşılaştırma

Kablosuz teknoloji günlük yaşamlarımızın içine işlemiş durumda; kulaklıklar ve akıllı saatlerden dizüstü bilgisayarlara ve bağlı ev cihazlarına kadar her şeyi güçlendiriyor. Ancak bu kolaylıklar çoğaldıkça, siber suçluların kablosuz güvenlik açıklarını suiistimal etmek için kullandıkları strateji ve araçlar da artıyor. Çeşitli tehditler arasında Bluetooth hackleme ve WiFi kırma hâlâ en güncel — ve yanlış anlaşılan — iki tehdit olarak öne çıkıyor. Bu makalede, bu iki kablosuz risk arasındaki temel farkları sadeleştiriyoruz, gerçek dünya saldırı senaryolarını vurguluyor ve cihazlarınızı ve verilerinizi nasıl koruyacağınıza dair pratik rehberlik sunuyoruz.

Kablosuz Manzara: Bluetooth ve WiFi Nasıl Farklılık Gösterir

İlk bakışta, Bluetooth ve WiFi benzer görünebilir: her ikisi de cihazlar arasında kablosuz iletişimi sağlayan standartlardır ve her ikisi de radyo frekansı (RF) dalgalarını kullanır. Ancak, farklı amaçlara hizmet ederler, farklı güç seviyelerinde çalışırlar ve benzersiz güvenlik sonuçlarına sahiptirler.

Bluetooth kısa menzil iletişimi için tasarlanmıştır, tipik olarak 10 metre içinde, ve güç açısından verimlidir — kulaklıklar, fitness takip cihazları ve hoparlörler gibi çevre birimlerini bağlamak için mükemmel. WiFi çok daha geniş alanları kapsar ve daha yüksek bant genişliği sağlar, dizüstü bilgisayarlar, akıllı telefonlar ve akıllı ev hub'larını bir yerel alan ağı üzerinden internete bağlar.

Örnek: Akıllı telefonunuzu kablosuz bir kulaklıkla eşleştirmek Bluetooth tabanlı bir bağlantıdır; ev ağınız üzerinden dizüstü bilgisayarınızdan TV'nize video akışı ise WiFi kullanır.

Bu teknolojilerin güvenlik modelleri ve saldırı yüzeyleri tasarım gereği farklıdır ve etkilerini karşılaştırmadan önce tehditlerini bağımsız olarak analiz etmek hayati önem taşır.

Bluetooth Hacklemesinin Anatomisi

Bluetooth hacklemesi, Bluetooth protokolündeki veya cihaz uygulamasındaki güvenlik açıklarından yararlanır, genellikle saldırganların Bluetooth bağlantılarından veri yakalamasına, manipüle etmesine veya veri enjeksiyonu yapmasına olanak tanır. Bu saldırıların nasıl işlediğini anlamak, benzersiz zorluklarını vurgular.

Yaygın Bluetooth Saldırı Vektörleri:

- Bluejacking: Saldırganlar yakındaki Bluetooth cihazlarına istenmeyen mesajlar gönderir. Çoğu durumda rahatsızlık verse de, phishing amacıyla da kullanılabilir.

- Bluesnarfing: Hedef cihazdaki iletişim listeleri ve kısa mesajlar gibi bilgilere yasadışı erişim için kimlik doğrulamayı atlamayı gerektirir.

- Bluebugging: Saldırgana bir cihaz üzerinde tam kontrol sağlar, arama yapma, mesaj gönderme veya konuşmaları dinleme gibi eylemleri mümkün kılar.

- Bluetooth Low Energy (BLE) Saldırıları: Güç verimli IoT cihazlarındaki zayıflıkları istismar eder, çoğu zaman sağlam güvenlik uygulamalarına sahip değildir.

Notable Örnek: BlueBorne Saldırısı

2017 yılında Armis Labs'deki güvenlik araştırmacıları, milyarlarca Bluetooth destekli cihazı etkileyen bir dizi güvenlik açığını içeren BlueBorne'u ortaya çıkardı. BlueBorne, Bluetooth menzili içindeki saldırganların uzaktan kod çalıştırmasına, iletişimi dinlemesine ve zararlı yazılımları yaymasına olanak tanır. Önemli olan, hedef cihazla eşleşme veya etkileşim gerektirmesi gerekmesidir.

Armis'e göre BlueBorne ilk açıklandığında 5,3 milyar cihaz savunmasızdı. Yama hızla geliştirildi, yamalanmamış cihazlar yıllar sonra bile istismar için açık kalmaya devam ediyor.

Bluetooth Hackleme Araçları

Saldırganlar genellikle keşfi ve sömürüyü otomatikleştirmek için Bluesnarfer, Bluediving ve BlueMaho gibi araçlar kullanır. Bu araçlarla yüklü taşınabilir Raspberry Pi tabanlı saldırı kitleri, bir sırt çantasına sığabilir; bu da düşük profilli, konum bazlı Bluetooth saldırılarını kamusal alanlarda kolayca gerçekleştirmeyi sağlar.

WiFi Kırmanın Mekaniği

WiFi kırma, kablosuz ağ verilerinin gizliliğini ve bütünlüğünü hedefler — genellikle kimlik bilgilerini toplama, zararlı yazılım enjekte etme veya hassas bilgileri dinleme amacıyla. Temel tehdit, kablosuz yönlendiricileri ve onların şifrelemesini ele geçirmektir.

Temel WiFi Saldırı Stratejileri:

- Paket İzleme (Sniffing): Wireshark gibi araçlar şifreli olmayan trafiği yakalar; bu, ağ üzerinden iletilen parolaları veya hassas belgeleri ortaya çıkarabilir.

- WEP Kırma: WEP (Wired Equivalent Privacy) kullanan eski ağlar, zayıf anahtar planlaması ve IV yeniden kullanımı nedeniyle brute-force saldırılarıyla dakikalar içinde kırılabilir.

- WPA/WPA2 PSK Kırma: Daha modern fakat parolalar zayıfsa hâlâ savunmasızdır. Saldırganlar cihazları tekrar bağlanmaya zorlar, dört yönlü el sıkışması yakalar ve parolayı tahmin etmek için sözlük saldırılarını kullanır.

- Evil Twin/Man-in-the-Middle: Saldırgan, meşru bir ağa benzeyen sahte bir WiFi erişim noktası kurar, kullanıcıları bağlanmaya ikna eder ve verileri veya kimlik bilgilerini çalar.

KRACK Notable Örnek: KRACK 2017'de, KRACK saldırısı küresel olarak WiFi kullanıcılarını şaşırttı. KRACK, WPA2 protokolünün el sıkışma sürecindeki zayıflıkları istismar eder ve menzil içindeki saldırganların daha önce güvenli olan pek çok türdeki kablosuz trafiğini deşifre etmesine olanak tanır. Bu güvenlik açığı, WPA2 ile bağlantı kuran neredeyse tüm cihazları etkilemiştir — yönlendiriciler, dizüstü bilgisayarlar, akıllı telefonlar ve hatta IoT cihazları.

WiFi Kırma Araçları

Aircrack-ng, Reaver ve Fluxion gibi araçlar ağ keşfi, paket izleme ve anahtar kırmayı kolaylaştırır. Hazır satılan WiFi USB adaptörleri herhangi bir dizüstü bilgisayarı güçlü bir hackleme cihazına dönüştürebilir — WiFi kırmanın bu kadar erişilebilir hale geldiğini gösterir.

Bluetooth ve WiFi: Saldırı Yüzeylerini Karşılaştırma

Her iki Bluetooth ve WiFi de kablosuz spektrumlar üzerinden çalışsa da, içsel tasarım farkları taşıdıkları riskleri ve çeken saldırgan türlerini şekillendirir.

Menzil ve Maruziyet

- Bluetooth: Tipik olarak 10 metre ile sınırlıdır; modern cihazlar uzun süre boyunca keşfedilebilir modda çoğu veriyi iletmekten nadiren kaçınır.

- WiFi: Bir evin tüm alanında görülebilir ve hatta dışarıda bile saldırıya açıktır, özellikle yükseltilmiş antenlerle.

İçgörü: Bluetooth saldırısı genellikle saldırganın yakında olması gerekir. WiFi kırması komşu dairelerden veya halka açık mekânların dışından bile mümkün olabilir, genellikle tespit edilmez.

Kullanıcı Davranışı ve Cihaz Çeşitliliği

- Bluetooth: Küçük cihazlarda hızla yayılır — kulaklıklar, saatler, tıbbi sensörler, araç içi ses sistemi, fitness akıllı giyilebilir cihazlar.

- WiFi: Yönlendiricilerde, bilgisayarlarda, mobil cihazlarda, akıllı TV'lerde ve ev otomasyon merkezlerinde çalışır.

Bluetooth’un erişimi şimdi kişisel sağlık ve güvenlik uygulamalarına daha derinlere uzanıyor; bu da bir ihlalin kalp pili cihazlarına, tansiyon monitörlerine veya araç kilitlerine zarar verebileceği anlamına geliyor.

WiFi korsanlığı ise çoğunlukla ev veya ofis ağları arasında yatay saldırılar yapmaya olanak sağlar ve aynı hotspot'a bağlı her şeyi tehdit eder.

Saldırı Karmaşıklığı

- Bluetooth: Çoğu istismar, cihazın keşfedilebilir modda olmasını veya eski sürüm firmware'e sahip olmasını gerektirir. Bazı saldırılar BlueBorne bu kısıtlamaları aşabilir ve temel protokol açıklarını hedefler.

- WiFi: Saldırganlar el sıkışma paketlerini yakalamalıdır; başarı zayıf parolalar veya yamalanmamış yazılımlar üzerine kurulur. Evil Twin gibi saldırılar şifrelemeden çok güven ve kullanıcı hatasını sömürüyor.

Etki Şiddeti

Her iki teknoloji ciddi riskler taşır, ancak sonuçlar geniş ölçüde değişir. Başarılı bir Bluetooth saldırısı özel iletişime erişim sağlayabilir veya IoT cihazlarının yerel olarak yönlendirilmesini mümkün kılabilir. WiFi kırması ise tüm ağ üzerinden geçen verileri ifşa edebilir — web oturumları, mailler veya daha fazlası.

Gerçek Dünya Saldırı Senaryoları: Bluetooth İhlallerinde Eylem

Tüketicileri ve kurumları içeren güncel senaryolarla Bluetooth hacklemeyi aydınlatalım:

1. Kamu Taşımacılığında Sahte Cihaz

Bir güvenlik araştırmacısı, sıradan bir yolcuymuş gibi davranıp, yoğun saatlerde hareket eden bir trende Bluetooth özellikli bir Raspberry Pi'yi bir sırt çantası içine saklar. Otomatik kurulum keşfedilebilir cihazları tarar, hassas cihaz adlarını ve satıcı ayrıntılarını kaydeder ve yamalanmamış akıllı telefonlar ve giyilebilir cihazlar üzerinde bilinen açıkları dener. Bir saatten daha kısa bir sürede, onlarca cihazın kişisel iletişim bilgileri ve kısa mesajları gizlice ele geçirilir.

2. Hastane IoT Cihazlarına Saldırı

Tıbbi ortamlarda ekipman takibi, hayati bulguların izlenmesi ve sensör verilerinin iletimi için giderek Bluetooth'a güveniliyor. Yakın zamanda yapılan bir testte güvenlik danışmanları, varsayılan eşleşme kodlarına sahip ve yazılım güncellemesi olmayan hastane envanteri tarama cihazları buldular. Bir simüle edilen saldırgan menzil içinde yürüdü ve gerçek zamanlı konum verilerini ele geçirdi; sağlık hizmetlerinde cihaz denetimi ve yamalama politikalarının sıkı uygulanmasının gerekliliğini vurguladı.

3. Konferans Odası Casusluğu

Büyük bir konferansta, bir saldırgan Bluejacking kampanyaları başlatır ve tanıdık bir marka adına sahte bir Bluetooth kulaklık kurar. Eşleşmeye çalışan farkında olmayan kullanıcılar, tüm sesi saldırganın donanımı üzerinden aktaracak şekilde yönlendirilebilir; bu, özellikle üst düzey toplantı oturumlarında dinlemeyi mümkün kılar.

WiFi Kırma Olayları High-Profile Örnekler

WiFi teknolojisinin evlerde, işletmelerde ve kamusal alanlarda yaygın olarak benimsenmesi, onu kitlesel saldırganlar ile siber casusluk operasyonları için cazip bir hedef haline getiriyor. İşte WiFi kırmanın gerçek dünyada nasıl işlediği.

1. Kamu WiFi Hotspot Saldırıları

Kafeler ve havaalanları gibi açık WiFi ler sömürü için uygun alanlar olarak görülür. Saldırganlar meşru SSID lerı taklit eden Evil Twin erişim noktaları kurar; müşteriler bağlandığında, şifrelenmemiş trafik kolayca toplanır. 2018 yılında güvenlik şirketi Avast, halka açık WiFi kullanıcılarının kişisel bilgilerinin yüzde kırk dörtünün — e-postalardan banka kimlik bilgilerine kadar — dakikalar içinde ele geçirilebileceğini tespit etti.

2. Kurumsal Casusluk ve Drive-By Saldırıları

WarDriving olarak bilinen 2010 yılındaki ünlü bir vakada siber suçlular, yönlü antenlerle donatılmış arabalarla şehir sokaklarında dolaşarak WEP güvenli iş ağlarını taradı ve kırdı; hızla yayılan bu teknikler bugün zayıf WPA2 parolalarını hedefleyerek ofis ağlarını kırmaya çalışır, rekabetçi istihbarat elde etmek veya fidye yazılımı kurmak amacıyla.

3. Akıllı Ev İstismarı

Michigan Üniversitesi'nin yakın zamanda yaptığı bir çalışma, bir konut mahallesinde test edilen akıllı ev ağlarının yarısından fazlasının varsayılan yönlendirici kimlik bilgilerini veya güvensiz WiFi ayarlarını kullandığını buldu. Saldırganlar bir kez erişim sağladığında güvenlik kameralarını, termostatları ve alarm sistemlerini uzaktan kontrol etmeye başladılar.

Bluetooth Tabanlı Saldırılara Karşı Korunma

Bluetooth risklerini hafife almak gerekmez, ancak akıllı ve proaktif alışkanlıklar gerekir. Aşağıdaki adımları düşünün:

- Firmware i güncelle tüm Bluetooth özellikli cihazlar için düzenli olarak güncelleyin; özellikle hassas görevler için.

- Kullanmadığınız sürece Bluetooth u kapatın — özellikle kalabalık ve bilinmeyen yerlerde.

- Keşfedilebilirliği sınırlayın: Eşleşme yapılıyorsa cihazları non-discoverable olarak ayarlayın.

- Eşleşmiş cihazları izleyin: Cihazınızın Bluetooth ayarlarından eski veya şüpheli girişleri kaldırın.

- Varsayılan PIN kodlarından kaçının: Varsayılan eşleşme kodunu her zaman değiştirin, hatta az bilinen IoT cihazları için bile.

İçeriden İpucu: Seyahat ederken veya yoğun yerlerde Bluetooth u kapalı tutun. Birçok saldırı, özellikle otomatik olanlar, fırsatçı niteliktedir.

WiFi Kırmalarına Karşı Korunma

Güçlü WiFi savunması, herhangi bir ev, ofis veya mobil güvenlik rejimini tamamlar.

- Use WPA3 encryption, if supported, or WPA2 with a strong, complex passphrase.

- Change default router credentials: Administrative rights are often left at factory settings, easy prey for attackers.

- Keep router firmware updated: Set reminders, as router manufacturers often release silent critical patches.

- Disable WPS (WiFi Protected Setup): Bruteforcing WPS PINs remains a popular avenue for WiFi crackers.

- Hide SSID broadcasting: While not foolproof, reducing your network’s visibility blocks drive-by attacks by the casual opportunist.

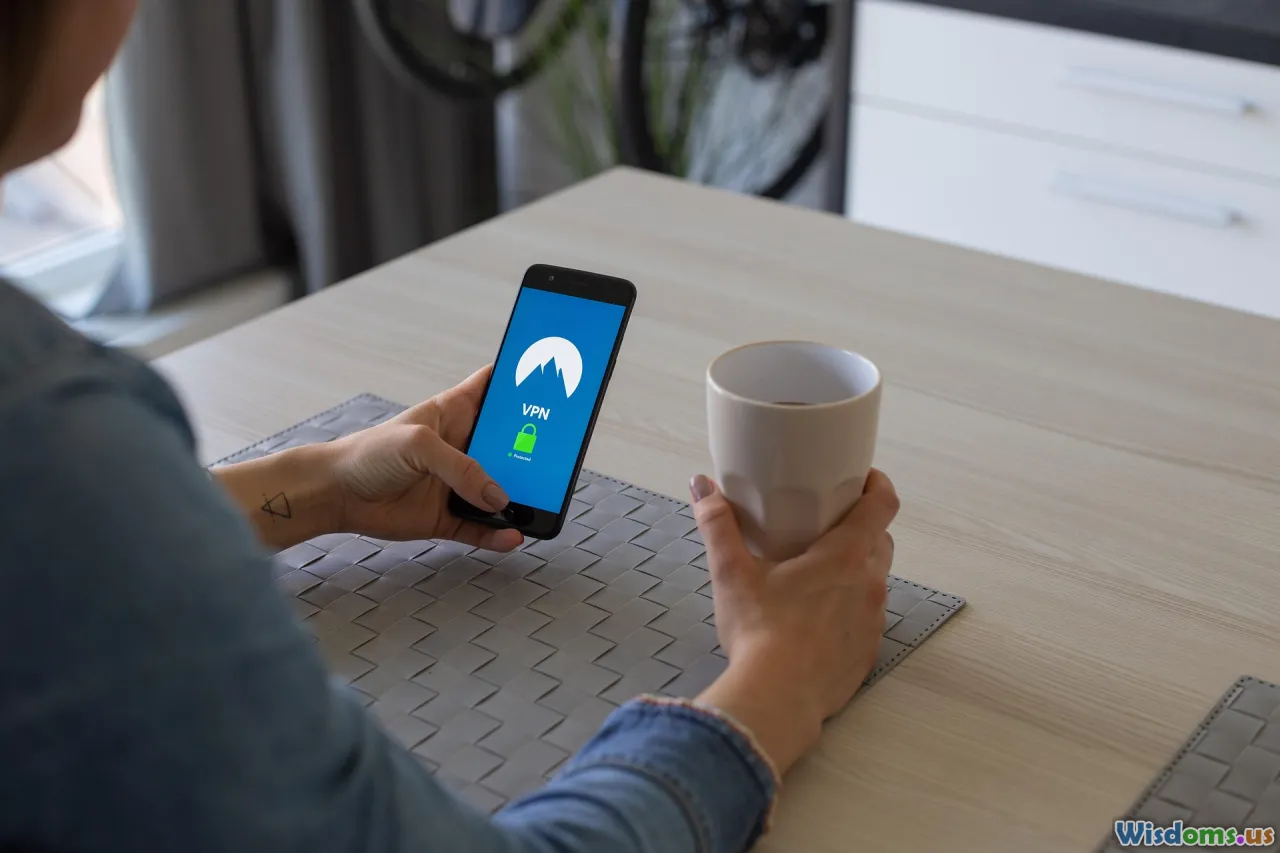

- Cautious public use: Always treat public WiFi as hostile — prefer cellular networks, use VPNs for any sensitive tasks, and avoid auto-connecting to open networks.

İçeriden İpucu: Yüksek kaliteli, modern WiFi donanımlarına yatırım yapın. Ucuz, eski yönlendiriciler genellikle sağlam güvenlik önlemlerine sahip değildir.

Kişisel ve Kurumsal Güvenlik İçin En İyi Uygulamalar

Teknik savunmalar önemli olsa da insan unsuru hâlâ hayati öneme sahiptir. İşte bireyler ve güvenlik uzmanlarının kablosuz güvenliği güçlendirmek için atabileceği uygulanabilir adımlar:

Bireyler İçin

- Güvenlik Bilinci: Cihaz bildirimlerini ve güncelleme önerilerini düzenli olarak dikkate alın, bunları kritik olarak değerlendirin.

- Çok Faktörlü Kimlik Doğrulama: Mümkün olduğunda, WiFi yönlendirme sayfaları, uygulamalar ve hatta cihaz kilit ekranları için MFA yı etkinleştirin.

- Ağ Segmentasyonu: Ziyaretçiler ve akıllı ev cihazları için misafir ağları kullanın, hassas kişisel verileri izole edin.

Organizasyonlar İçin

- Politika Uygulaması: Kapsamlı kablosuz kullanım politikaları tasarlayın — Bluetooth u güvenli cihazlarla sınırlayın, sahte erişim noktalarını düzenli olarak tarayın.

- Sürekli Eğitim: Çalışanlara bilinmeyen cihazlarla eşleşmenin veya şüpheli WiFi ağlarına katılmanın tehlikelerini öğretin.

- Olay Müdahalesi: Cihaz ihlali durumunda ne yapılacağına dair net planlarınız olsun; kablosuz ihlalleri simüle eden masa üstü egzersizleri yapın.

- Cihaz Envanteri: Bluetooth veya WiFi üzerinden hangi donanımın iletişim kurduğunun tam olarak farkında olun, özellikle düzenlemelerin olduğu endüstrilerde (sağlık, finans, imalat).

Gelişen Tehdit: Yarınki Bluetooth ve WiFi Güvenlik Manzarası

Bluetooth ve WiFi arasındaki hatlar — ve bunların güvenlik açıkları — belirsizleşmeye devam ediyor. 5G odaklı IoT ten yapay zekâ destekli hackleme araçlarına kadar ortaya çıkan eğilimler, bugün konuşlandırılan savunmaların yarın modası geçebileceğini gösterir.

Her iki alandaki yenilikçiler bu risklerle mücadele ediyorlar:

- Bluetooth SIG Special Interest Group, gelecek protokol sürümleri için geliştirilmiş anahtar yönetimi ve şifrelemeyi geliştirmek için çalışıyor.

- WiFi 6 ve WPA3, daha güçlü gizlilik vaat ediyor ve mevcut birçok saldırıya dirençli. Ancak dağıtım ve benimseme geride kalıyor, özellikle ucuz veya eski cihazlar için.

Nesnelerin İnterneti bu zorluğu daha da artırıyor. Pek çok akıllı ev cihazı, yazıcılar, tıbbi ekipman ve giyilebilir cihazlar en düşük maliyet için üretiliyor ve uzun vadeli firmware desteği veya güvenlik en iyi uygulamalarına çok az dikkat ediliyor. Bu cihazlar hayatlarımızın hassas alanlarına nüfuz ettikçe — kilitleri kontrol etmek, video kaydetmek, sağlık izlemi yapmak — bunların istismar edilmesi gizlilik, güvenlik ve hatta fiziksel iyi oluş için riski artırır.

Eyleme Dönük Tavsiye: Evde veya işte cihazlarınız güvenlik güncellemelerini almaya devam edecek mi, satın almadan önce her zaman kontrol edin. Şeffaf güncelleme politikalarına sahip ve aktif destek forumları bulunan satıcılar genellikle daha güvenilirdir.

Hiçbir tek araç veya teknik güvenliği garanti etmez ve hiçbir kablosuz ağ, gelişmiş saldırganlara karşı kesin olarak bağışık değildir. Ancak farkındalık, katmanlı savunmalar ve bilinçli davranış, Bluetooth ve WiFi sömürüsünün en yaygın biçimlerine karşı güçlü şanslar sunar.

Sonuç olarak, dijital ve fiziksel alanlarınızı güvenli tutmak teknolojiden korkmakla ilgili değildir; onu akıllıca kullanmakla ilgilidir. Kablosuz yenilik hızla ilerlerken, dikkatli olmak, eğitim ve sorumluluk savunmanızı en iyi ilk hatlarınız olsun.

Gönderiyi Değerlendir

Kullanıcı Yorumları

Siber Güvenlik içindeki diğer gönderiler

Popüler Gönderiler